Article original : The Data Communication and Networking Handbook

Quand j'ai commencé à m'intéresser aux réseaux, je ne savais pas à quel point ma vie quotidienne en dépendait – de l'envoi de messages sur WhatsApp au visionnage de vidéos sur YouTube.

Je me souviens encore très bien du moment où j'ai appris que les ordinateurs communiquent entre eux. C'était magique – presque de la télépathie. Mais derrière cette magie se cache un processus logique et systématique : le réseautage informatique. Et je suis ravie de vous aider à découvrir comment les ordinateurs communiquent et pourquoi cela est possible.

Essentiellement, la communication de données consiste à échanger des informations entre deux machines ou plus. Mais il ne s'agit pas seulement d'envoyer – il s'agit d'envoyer les bonnes données, à la bonne machine, dans le bon format. C'est là toute la beauté des bases du réseautage.

Ce manuel vous enseignera les fondamentaux du langage des ordinateurs. Vous découvrirez comment les données passent d'une machine à l'autre, comment les opérations sont effectuées sur l'information, et comment les réseaux – des simples installations domestiques aux réseaux mondiaux massifs – sont construits et gérés.

Nous commencerons par les bases absolues : qu'est-ce qu'un réseau, quel est le matériel utilisé, et comment les appareils se reconnaissent et se parlent. Ensuite, nous examinerons les modèles de réseau cruciaux comme les piles OSI et TCP/IP qui segmentent la communication en couches afin de faciliter la compréhension et le débogage. Vous en apprendrez davantage sur les adresses IP, le DNS, le routage, la commutation, ainsi que sur les pare-feu et le rôle de la sécurité dans la protection des réseaux.

Que vous soyez un débutant complet partant de zéro ou un développeur chevronné cherchant à consolider ses bases, ce manuel vous accompagnera pour relier les points entre eux. Une fois terminé, vous ne comprendrez pas seulement comment vos sites et applications préférés fonctionnent réellement en coulisses – vous serez capable de parler "réseau" dans votre sommeil.

Table des matières

Chapitre 1 : Fondamentaux des données et de la communication

Chapitre 3 : Bande passante — Comprendre combien nous pouvons transmettre

Chapitre 4 : Supports de transmission — Les autoroutes de la communication

Chapitre 5 : Topologies de réseau — Comment nous structurons nos connexions

Chapitre 6 : Le modèle OSI — Comprendre les couches de communication

Chapitre 7 : Protocoles et ports — Comment les règles et les portes guident la communication

Chapitre 8 : Adressage IP et sous-réseautage — Nommer et organiser le réseau

Chapitre 9 : Routage et commutation — Diriger les données sur le réseau

Chapitre 10 : Infrastructure réseau — Appareils, sécurité et Internet moderne

Chapitre 1 : Fondamentaux des données et de la communication

Cette section introductive pose les bases pour le reste du manuel. Vous apprendrez ce qu'est la communication de données, en quoi elle diffère de l'envoi d'un simple "message", et ce qui est nécessaire pour que deux ordinateurs (ou téléphones, ou serveurs) échangent des informations efficacement.

Vous commencerez à vous familiariser avec les idées fondamentales, la terminologie technique et les mécanismes en coulisses qui travaillent discrètement pour rendre la technologie quotidienne fluide.

À la fin, vous serez capable de :

Expliquer ce qu'est la communication de données et comment elle fonctionne dans la vie réelle

Identifier les composants impliqués dans les systèmes de communication de données

Différencier les types de données et la façon dont elles sont représentées

Comprendre les différents types de flux de données (simplex, half-duplex, full-duplex)

Décrire ce qu'est un réseau informatique et ses principales catégories (LAN, MAN, WAN)

Comprendre l'importance des protocoles et comment ils permettent la communication

Reconnaître le rôle des normes et des organismes de normalisation dans l'universalité du réseautage

Données vs Information

Nous utilisons beaucoup le mot "données" de nos jours – "big data", "data science", "forfaits de données" – mais qu'est-ce que cela signifie réellement ?

Données : C'est brut. C'est non traité, sans signification propre. Pensez à des chiffres sur une feuille de calcul sans étiquettes.

Information : Ce sont des données traitées – c'est significatif et cela nous aide à prendre des décisions.

Un exemple personnel : J'ai reçu une fois un fichier CSV de mon école avec des centaines de lignes de notes. C'était le chaos – juste des identifiants d'étudiants et des scores. Mais dès que j'ai associé ces identifiants aux noms et appliqué les critères de notation, c'est devenu une information utile sur qui avait réussi, qui avait échoué et qui était en tête de classe.

Ainsi, la donnée est l'ingrédient. L'information est le plat cuisiné.

Alors, qu'est-ce que la communication de données exactement ?

Imaginez que vous envoyez un SMS à un ami. Votre téléphone envoie des données au sien en utilisant des signaux via des câbles, le Wi-Fi ou même des satellites. L'ensemble de ce processus est appelé communication de données, c'est-à-dire le déplacement de données d'un endroit (vous !) vers un autre (votre ami).

Mais ce n'est pas aussi aléatoire qu'il n'y paraît. Cela suit un ensemble de règles convenues appelées protocoles. Considérez-les comme une étiquette sociale pour les appareils – comment parler, quand parler et quoi dire.

Ce processus implique :

Des appareils (émetteur et récepteur)

Un support de transmission (comme des câbles ou du sans-fil)

Un ensemble de règles (protocoles)

Analysons cela plus en détail.

Caractéristiques de la communication de données

Pour être considérée comme efficace, la communication de données doit présenter les caractéristiques suivantes :

Livraison : Les données doivent atteindre la bonne destination. Si j'envoie un message à John, il ne doit pas arriver dans la boîte de réception de Sarah.

Précision : Personne ne veut d'un fichier corrompu. Les données doivent être précises, exemptes d'erreurs.

Rapidité : Certaines données, comme la vidéo en direct, doivent arriver à temps. Le décalage (lag) gâche l'expérience.

Gigue (Jitter) : Les temps d'arrivée incohérents des paquets de données (surtout en audio/vidéo) créent des perturbations. Un bon système maintient la gigue à un niveau bas.

J'ai déjà vécu un appel vidéo où le son avait 5 secondes de retard. C'est devenu un jeu de "Devine ce que j'ai dit". C'est la gigue en action.

Les acteurs : Les composants de la communication de données

Dans chaque conversation de données, cinq acteurs clés interviennent :

Émetteur (Sender) – L'appareil qui commence la discussion (comme votre téléphone).

Récepteur (Receiver) – Celui qui reçoit le message (le téléphone de votre ami).

Message – L'info réelle, qu'il s'agisse d'un "salut" ou d'un TikTok.

Support de transmission (Transmission Medium) – Le chemin emprunté par votre message (Wi-Fi, câbles, etc.).

Protocole – La langue qu'ils acceptent de parler (comme TCP/IP).

Plutôt cool, non ?

Représentation des données

Les ordinateurs ne sont pas des humains. Ils ne comprennent pas le langage, les images ou la musique – à moins que ceux-ci ne soient convertis dans un format qu'ils peuvent traiter : les bits (0 et 1).

Passons en revue les différents types de représentation des données :

1. Texte

Le texte est stocké sous forme de séquence de caractères utilisant des schémas d'encodage comme l'ASCII et l'Unicode. Par exemple, la lettre "A" en ASCII est 65, ce qui en binaire donne 01000001.

2. Nombres

De même, les données numériques sont stockées sous forme de motifs de bits. Les ordinateurs peuvent effectuer des calculs en utilisant la logique binaire.

3. Images

Une image est une matrice de pixels. Chaque pixel est représenté par des bits. Une image en noir et blanc peut n'avoir besoin que d'un bit par pixel, tandis qu'une photo en couleurs réelles peut utiliser 24 bits par pixel ou plus.

Exemple : Une image noir et blanc de 10x10 = 100 pixels = 100 bits.

4. Audio

L'audio est analogique, mais nous le numérisons pour le stockage et la transmission. Par exemple, les notes vocales sont échantillonnées à certains intervalles et stockées sous forme de bits.

5. Vidéo

La vidéo est une séquence d'images (trames ou frames) accompagnée d'un son synchronisé. Elle représente un volume de données élevé et nécessite des techniques de compression comme le MP4 pour être exploitable.

Comment circulent les données ?

On pourrait penser que les données filent d'un coup – mais elles ont des modes, tout comme des humeurs :

Simplex : Un seul sens (comme une émission de radio).

Half-Duplex : On parle à tour de rôle – comme des talkies-walkies.

Full-Duplex : Les deux côtés parlent en même temps – comme les appels téléphoniques.

Chacun a sa propre utilité selon la situation.

Qu'est-ce qu'un réseau informatique ?

Un réseau informatique est un système qui permet aux appareils de partager des données. Ces appareils connectés (nœuds) utilisent des liens de communication pour interagir.

Les principaux objectifs d'un réseau sont :

Fiabilité : Les données doivent arriver à destination.

Sécurité : Les accès non désirés doivent être bloqués.

Performance : Haute vitesse, faible délai.

Lorsque vous connectez votre ordinateur portable dans un café, par exemple, vous faites partie d'un réseau. Mais les réseaux existent sous toutes les formes :

- PAN (Personal Area Network) : Connecte les appareils électroniques dans l'espace immédiat d'un utilisateur.

- LAN (Local Area Network) : Petit – comme votre Wi-Fi domestique.

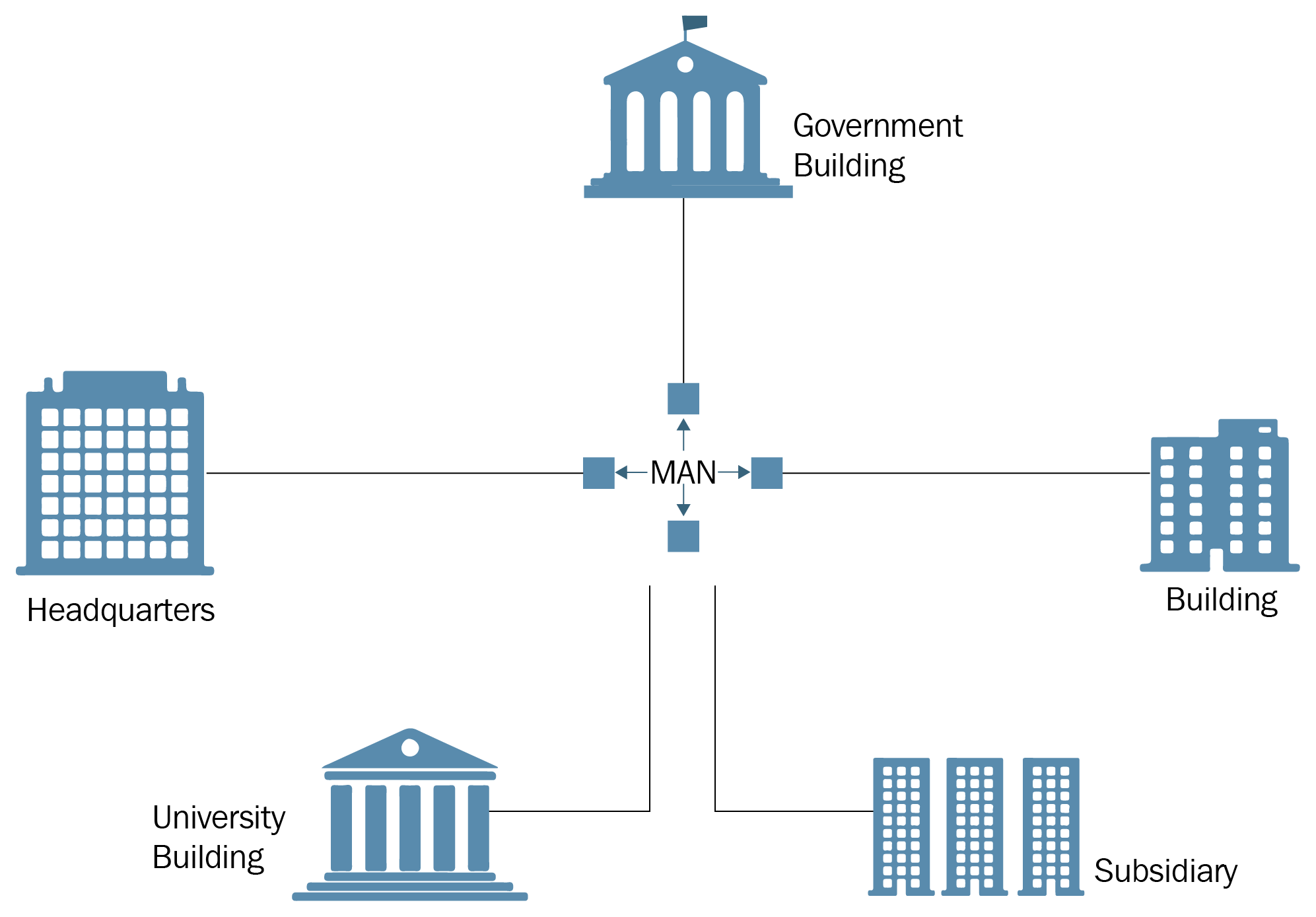

- MAN (Metropolitan Area Network) : Couvre une ville – comme les campus universitaires.

- WAN (Wide Area Network) : Immense – pensez à l'intégralité d'Internet !

Internet n'est pas un seul grand réseau – c'est un réseau de très, très nombreux réseaux.

Qu'est-ce qu'un protocole ?

Un protocole est un ensemble de règles que les appareils suivent pour communiquer. Sans protocole, c'est le chaos.

Analogie : Pensez à un projet de groupe. Si tout le monde accepte d'utiliser Google Docs et d'écrire en français (ou n'importe quelle langue unique), cela fonctionne. Mais si une personne utilise Word en français, et qu'une autre envoie un PDF par e-mail en mandarin, c'est le désordre.

Les protocoles définissent :

Quelles données envoyer

Comment les envoyer

Quand les envoyer

Éléments d'un protocole

Syntaxe : Format et structure (comme la grammaire).

Sémantique : Signification de chaque section.

Timing : Quand envoyer et à quelle vitesse.

Normes en réseautage

Les normes sont des accords visant à garantir que différents systèmes peuvent fonctionner ensemble. Sans normes, chaque fabricant créerait des réseaux isolés qui ne pourraient pas communiquer avec les autres.

Il existe deux types de normes :

De facto : Par convention (utilisées couramment mais non formellement approuvées).

De jure : Par la loi (formallisées et approuvées).

Organismes de normalisation

Quelques organismes clés aident à définir ces normes :

ISO – Organisation internationale de normalisation

ITU-T – Union internationale des télécommunications

IEEE – Institute of Electrical and Electronics Engineers

ANSI – American National Standards Institute

EIA – Electronic Industries Association

Chapitre 2 : Signaux — Le langage de la communication

Dans ce chapitre, je vais vous parler des messagers invisibles – les signaux – qui rendent tout cela possible. Vous allez :

Comprendre ce que sont les signaux et comment ils transportent les données

Distinguer les signaux analogiques des signaux numériques, et savoir quand chacun est utilisé

Découvrir les caractéristiques clés des signaux comme l'amplitude, la fréquence, la phase et la longueur d'onde

Visualiser et comparer les représentations dans le domaine temporel vs le domaine fréquentiel

Apprécier comment les signaux du monde réel sont composés de plusieurs ondes (signaux composites)

Comprendre les caractéristiques des signaux numériques comme le débit binaire, le débit de symboles (baud) et l'intervalle de bit

En apprendre davantage sur les méthodes de transmission en bande de base (baseband) vs large bande (broadband)

Identifier les défis comme l'atténuation, la distorsion et le bruit

Saisir comment la bande passante affecte la qualité et la vitesse des données

Quand j'étais adolescente, je me demandais souvent comment ma voix voyageait à travers un téléphone pour atteindre quelqu'un d'autre dans une autre ville. J'imaginais des versions miniatures de moi-même courant à travers les fils avec un message à la main. Il s'avère que, bien que ce ne soit pas tout à fait exact, l'idée de quelque chose transportant votre message est tout à fait juste. Ce quelque chose s'appelle un signal.

Un signal est la forme que prennent les données pour se déplacer dans l'espace physique. Qu'il s'agisse de votre mère qui vous appelle, de votre professeur qui envoie un e-mail ou de votre ami qui télécharge un reel – tout cela se produit via des signaux.

Données et signaux

Qu'est-ce qu'un signal ?

J'ai appris que les données sont comme le message que je voulais envoyer, et qu'un signal est le camion de livraison. Sans le camion, le message ne va nulle part.

C'est ici que les choses deviennent un peu scientifiques, mais restez avec moi. Lorsque les données voyagent, elles deviennent des signaux, un peu comme des ondes. Ces ondes peuvent être classées de deux manières courantes : par la nature du signal et par leurs motifs dans le temps. Nous parlerons d'abord de la nature du signal.

La nature du signal : Analogique vs Numérique

Analogique – Un signal qui varie de manière fluide dans le temps et peut prendre n'importe quelle valeur dans une plage donnée. Comme les vagues de l'océan, changeant toujours en douceur. Continu (comme les voix).

Numérique – Un signal qui a des valeurs discrètes, généralement des 0 et des 1. Comme un escalier – des marches claires et nettes, soit en haut, soit en bas, en bits (1 et 0, comme les ordinateurs).

Signaux analogiques

La première fois que j'ai visualisé un signal analogique, il ressemblait aux ondulations que je voyais après avoir jeté une pierre dans l'eau. Des courbes douces se déplaçant vers l'extérieur.

Caractéristiques clés des signaux analogiques :

Amplitude : Cela m'a rappelé le volume. Les signaux plus forts ont des ondes plus hautes.

Fréquence : C'est le rythme ou la cadence. Haute fréquence = ondes rapides = son plus aigu.

Période : Temps nécessaire pour un cycle d'onde complet. Des périodes plus courtes signifient une fréquence plus élevée.

Phase : Deux ondes peuvent commencer à des points différents – tout comme des danseurs commençant un mouvement à une seconde d'intervalle.

Longueur d'onde : Jusqu'où une onde voyage dans l'espace. Cela dépend de sa vitesse de déplacement et de sa fréquence.

Domaine temporel vs Domaine fréquentiel

Domaine temporel : Montre comment les signaux changent au fil du temps. Comme regarder la forme d'onde audio d'une chanson.

Domaine fréquentiel : Montre les ingrédients – combien de basses, combien d'aigus. C'est comme les réglages de l'égaliseur sur un lecteur de musique.

Signaux composites et Fourier

Les signaux du monde réel sont complexes, faits de plusieurs ondes mélangées. La grande idée de Fourier était : Tout signal complexe peut être décomposé en ondes sinusoïdales simples. Cette intuition a changé la façon dont les ingénieurs comprennent et nettoient les signaux.

Signaux numériques

Les signaux numériques m'ont semblé familiers. Mon ordinateur portable, mon téléphone, même mon micro-ondes parlent numérique.

Caractéristiques clés des signaux numériques :

Intervalle de bit : Durée d'un bit. Comme le temps pendant lequel je maintiens une touche de piano enfoncée.

Débit binaire : Combien de notes (bits) je peux jouer par seconde.

Débit de symboles (Baud) : À quelle fréquence le signal change réellement. Pas toujours identique au débit binaire.

Niveaux : 2 niveaux = 1 et 0. Plus de niveaux = encodage plus complexe.

Ondes carrées

Si les signaux analogiques sont des courbes élégantes, les signaux numériques sont des angles vifs. Une onde carrée est un cri binaire audacieux : ON-OFF-ON-OFF.

Avantages et difficultés du numérique

Pourquoi je les aime :

Ils sont propres et faciles à manipuler.

Les erreurs sont plus faciles à repérer et à corriger.

Mais ils ne sont pas parfaits :

Ils nécessitent plus de bande passante.

Ils ne voyagent pas bien sur de longues distances sans aide.

Motif dans le temps : Signaux périodiques vs non périodiques

Signaux périodiques : Se répètent à intervalles réguliers dans le temps (par exemple, ondes sinusoïdales, impulsions d'horloge).

Signaux non périodiques : Ne se répètent pas – plus aléatoires ou uniques (par exemple, une rafale de données ou une forme d'onde de parole).

Signaux périodiques

Ceux-ci ressemblent au rythme de ma chanson préférée. Ils sont prévisibles. Répétitifs. Fiables.

Caractéristiques clés

Répétition : Le même motif, encore et encore. Comme les vagues frappant le rivage à intervalles réguliers.

Cycle : Une forme complète du signal. Pensez-y comme à un battement de cœur dans un pouls régulier.

Fréquence : Combien de cycles par seconde ? Mesurée en Hertz (Hz).

Pourquoi je les aime

Faciles à analyser – comme avoir un rythme à suivre.

Idéaux pour les systèmes nécessitant une synchronisation, comme les signaux d'horloge dans mes appareils.

Mais quand même...

- Ils ne peuvent pas transporter de surprise ou de variété. Pas de place pour des messages uniques.

Signaux non périodiques

Ce sont les solos de jazz du monde des signaux. Sauvages. Uniques. Imprévisibles.

Caractéristiques clés

Pas de répétition : Chaque partie est différente – comme ma playlist en mode aléatoire.

Pics et silences : Changements soudains, longues pauses. Parfaits pour les transmissions de données ponctuelles.

Utilisés pour les données réelles : Les e-mails, les vidéos et les téléchargements adorent ce format.

Pourquoi ils sont cool

Excellents pour représenter des informations réelles – chaque rafale signifie quelque chose de nouveau.

Plus flexibles pour transmettre des messages complexes.

Ce qui est délicat

Plus difficiles à analyser et à prévoir.

Plus complexes à filtrer ou à compresser efficacement.

Comprendre les signaux nous aide à savoir à quelle vitesse et avec quelle clarté l'information voyage.

Canaux : Les routes empruntées par les signaux

Dans le contexte des signaux et de la communication, les canaux désignent le support ou le chemin par lequel un signal voyage d'un émetteur vers un récepteur. Les canaux sont comme des routes. Vous ne pouvez pas envoyer un camion (signal) sans savoir si la route (canal) le permet.

Nous pouvons décrire les canaux de différentes manières :

Physiquement : Ce à travers quoi le signal voyage (comme un fil ou l'air).

Fonctionnellement : Comment le signal est autorisé à se déplacer (basé sur la fréquence).

Logiquement : Comment nous organisons plusieurs flux de données au sein du même chemin physique.

Canaux physiques = La route elle-même

Ce sont les chemins réels et tangibles pour les signaux :

| Exemple | Support |

| Câble Ethernet | Fil de cuivre |

| Liaison fibre optique | Brin de verre |

| Wi-Fi ou Radio | Air (sans fil) |

| Transmission satellite | Espace (ondes électromagnétiques) |

Comportement fréquentiel des canaux physiques

Tout comme les routes sont construites pour certaines vitesses, les canaux physiques sont plus aptes à transporter certaines fréquences.

C'est là qu'interviennent les termes passe-bas, passe-haut, passe-bande et coupe-bande – ils décrivent comment un canal physique se comporte.

| Type de canal | Comportement | Analogie | Utilisation courante |

| Passe-bas | Laisse passer les basses fréquences | Route de campagne tranquille (voitures lentes uniquement) | Lignes téléphoniques (voix) |

| Passe-bande | Autorise une bande de fréquences spécifique | Autoroute avec plage de vitesse | Radio FM, Wi-Fi |

| Passe-haut | Bloque les basses, laisse passer les hautes | Circuit de course (voitures rapides uniquement) | Filtrage audio |

| Coupe-bande | Bloque une plage mais laisse passer les autres | Route en travaux | Suppression du bruit (ex: filtre anti-ronflement) |

Ainsi, quand on parle de "canal passe-bas", on parle de la façon dont un canal physique filtre les signaux.

Canaux logiques = Les voies sur la route

Un canal logique est un chemin virtuel créé au sein d'un canal physique. Il organise ou divise le flux de signaux afin que plusieurs personnes ou appareils puissent utiliser le même canal sans entrer en collision.

| Caractéristique | Description | Analogie |

| Division de fréquence | Chaque utilisateur a sa propre fréquence | Stations de radio FM |

| Division de temps | Chaque utilisateur a un créneau horaire | Parler à tour de rôle à table |

| Circuits virtuels | Chemins personnalisés dans les réseaux | Sièges de bus réservés |

Donc oui – vous pouvez avoir de nombreux canaux logiques sur un seul câble physique.

Comment ils fonctionnent ensemble

Combinons tout cela :

Imaginez un câble à fibre optique (canal physique) conçu pour transporter une plage de fréquences spécifique (passe-bande).

Dans cette plage de fréquences, vous pouvez créer de nombreux canaux logiques en utilisant la division temporelle ou fréquentielle.

Exemple : Radio FM

Canal physique : Air (ondes radio)

Type : Passe-bande (88–108 MHz)

Canaux logiques : Chaque station (par exemple, 98.4 FM) est un canal logique à l'intérieur de cette bande.

Exemple : Internet via DSL

Canal physique : Ligne téléphonique (fil de cuivre)

Type : Passe-bas pour la voix, passe-haut pour Internet

Canaux logiques : Navigation, streaming et téléchargements fonctionnant ensemble via la division temporelle/fréquentielle.

Transmission en bande de base vs large bande : Comment nous utilisons le canal

Il existe deux types principaux de façons d'utiliser le canal : la transmission en bande de base (baseband) et la transmission large bande (broadband).

La transmission en bande de base, c'est comme parler directement à quelqu'un dans une pièce calme. Simple et non altéré. Courant dans les systèmes locaux comme l'Ethernet.

La transmission large bande est un peu différente. Ici, nous habillons le message numérique avec des vêtements analogiques en utilisant la modulation. C'est ainsi que nous envoyons des données par radio ou par fibre. C'est plus complexe, mais nécessaire lorsque vous traitez des routes plus larges et plus bruyantes.

Les ennemis du signal : Ce qui tourne mal en chemin

À mesure que votre signal voyage dans le canal, il peut faire face à trois gros problèmes.

Atténuation : C'est comme ma voix qui devient plus faible à mesure que je m'éloigne de quelqu'un. Les amplificateurs aident à la booster.

Distorsion : Imaginez que nous convenions d'envoyer des ondes carrées, mais qu'au moment où elles vous parviennent, elles ressemblent à de la bouillie. C'est la distorsion, particulièrement grave sur les longs câbles.

Bruit : Le bruit est tout ce qui s'ajoute et qui n'était pas censé être dans le signal. Des éclairs aux micro-ondes, les interférences sont réelles.

Types que j'ai découverts :

Thermique (lié à la chaleur)

Induit (équipement à proximité)

Diaphonie (Crosstalk - fils adjacents qui "se parlent")

Impulsionnel (rafales soudaines)

Nous pouvons réduire le bruit en utilisant de meilleurs câbles, des filtres et des corrections numériques.

Bande passante

Le mot "bande passante" (bandwidth) est tellement utilisé. Pour moi, cela signifiait simplement la vitesse d'Internet. Mais c'est plus profond :

Bande passante analogique : Plage de fréquences utilisée par un signal.

Bande passante numérique : Quantité de données que nous pouvons faire passer par seconde.

Plus de bande passante = plus de place = communication plus rapide et plus claire.

Nous parlerons davantage de la bande passante dans le chapitre suivant.

Apprendre les signaux, c'était comme recevoir la clé d'un code secret. Chaque bip, flash et onde dans notre monde fait partie d'un langage. Une fois qu'on le voit, on ne peut plus l'ignorer. Les signaux ne sont pas seulement de la théorie – ils sont la raison pour laquelle je peux écrire ceci sur un ordinateur portable, l'envoyer dans le cloud et que vous puissiez le lire n'importe où dans le monde.

Chapitre 3 : Bande passante — Comprendre combien nous pouvons transmettre

Quand j'ai entendu le terme "bande passante" pour la première fois, j'ai supposé que cela signifiait simplement la vitesse de mon Internet. Et bien que ce ne soit pas tout à fait faux, j'ai appris qu'il y avait bien plus que cela.

Dans ce chapitre, nous allons approfondir le concept de bande passante en tant que capacité d'un chemin de communication, examiner son impact sur la qualité et la vitesse du signal, et étudier comment elle est mesurée dans les systèmes analogiques et numériques.

À la fin de ce chapitre, vous serez capable d'expliquer :

Ce que signifie la bande passante dans différents contextes

Comment les bandes passantes analogiques et numériques sont mesurées

Le concept de débit effectif (throughput) et en quoi il diffère de la bande passante

Les facteurs qui affectent la performance de la transmission de données

Tout sur la bande passante

La bande passante est la quantité maximale de données pouvant être transmises sur un canal de communication dans un laps de temps donné.

Avez-vous déjà regardé un film en streaming qui n'arrêtait pas de charger ? Ce décalage frustrant m'a menée à l'un des concepts les plus importants du réseautage : la bande passante. La bande passante est comme une autoroute. Plus la route est large, plus il y a de voitures (ou de données) qui peuvent passer en même temps.

J'aime aussi y penser de cette façon : si j'essaie de verser de l'eau (données) à travers un tuyau (le canal de communication), un tuyau étroit limite la quantité d'eau qui peut s'écouler à la fois. C'est une faible bande passante. Un tuyau large ? Là, on parle d'une bande passante élevée – rapide et fluide.

Utilisation de la bande passante

Efficacité

C'est la mesure de la qualité de notre utilisation de la bande passante disponible. Une efficacité élevée signifie que la majeure partie de la bande passante est utilisée pour les données réelles (et non pour les données de contrôle).

Surcharge (Overhead)

La surcharge comprend les en-têtes, les accusés de réception et les codes de vérification d'erreurs. C'est nécessaire, mais cela empiète sur notre bande passante disponible.

Temps d'inactivité (Idle Time)

Parfois, le canal reste inutilisé, en raison de l'attente d'un accusé de réception, du temps de traitement, etc. Minimiser le temps d'inactivité améliore l'efficacité.

Bande passante en termes analogiques et numériques

Bande passante analogique

La bande passante analogique désigne la plage de fréquences sur laquelle un signal analogique peut être acquis, traité ou transmis avec précision par un système. Au-delà de cette plage, le signal commence à se dégrader – soit en étant atténué, soit en étant déformé, ce qui le rend peu fiable pour une utilisation précise.

Concepts clés

Plage de fréquences : La bande passante analogique définit le spectre de fréquences qu'un système peut gérer sans dégradation significative. C'est la "zone de confort" du système pour la fidélité du signal.

Bande passante à 3 dB : Une méthode courante pour définir la bande passante analogique est le point à -3 dB. À ce point, l'amplitude du signal tombe à environ 70,7 % de sa valeur d'origine, ce qui signifie que presque la moitié de sa puissance est perdue. Les fréquences au-delà de ce seuil subissent beaucoup plus de perte de signal ou de distorsion.

Importance pour la fidélité du signal : La bande passante analogique affecte directement la capacité d'un système à reproduire ou à traiter les signaux du monde réel – en particulier dans l'audio, la vidéo, l'instrumentation et les télécommunications. Une bande passante étroite produit des sorties étouffées ou déformées, tandis qu'une bande passante plus large garantit de meilleurs détails et une plus grande précision.

Bande passante et temps de montée

Dans des instruments comme les oscilloscopes, la bande passante analogique est étroitement liée au temps de montée (rise time) – le temps nécessaire à un signal pour passer d'un niveau bas à un niveau haut. Une bande passante plus large permet de capturer avec précision des transitions plus rapides, ce qui est essentiel pour analyser des signaux à haute vitesse ou changeant rapidement.

Exemple concret

Considérez les anciens systèmes téléphoniques : ils avaient généralement une bande passante analogique allant de 300 Hz à 3300 Hz, ce qui donnait une bande passante de 3000 Hz. Cette plage était suffisante pour une transmission vocale claire, mais pas assez large pour de la musique haute fidélité ou les normes audio modernes.

Applications de la bande passante analogique

| Domaine d'application | Rôle de la bande passante analogique |

| Oscilloscopes | Détermine la précision avec laquelle les signaux (surtout les rapides) sont capturés. |

| Amplificateurs | Spécifie quelles plages de fréquences peuvent être amplifiées sans distorsion. |

| Systèmes de communication | Définit la capacité du signal et la qualité de la transmission. |

| Acquisition de données | Affecte la qualité de la mesure et de l'analyse des signaux changeant rapidement. |

Bande passante numérique

La bande passante numérique désigne la capacité maximale d'un canal numérique à transmettre des données sur une période spécifique, généralement mesurée en bits par seconde (bps). C'est une mesure de la quantité de données qui peut "s'écouler" à travers un chemin de communication, tout comme le diamètre d'un tuyau contrôle la quantité d'eau qui peut passer.

Plus la bande passante numérique est large, plus de données peuvent être transmises simultanément, ce qui se traduit par des téléchargements plus rapides, des flux vidéo plus fluides et une meilleure performance globale du réseau.

Bande passante vs Débit de données

Bien qu'ils soient souvent utilisés de manière interchangeable, ils ne sont pas tout à fait identiques :

La bande passante est la capacité du canal – le potentiel maximum.

Le débit de données est la vitesse réelle à laquelle les données sont transmises, qui peut varier en fonction de facteurs tels que :

La congestion du réseau

Les limitations matérielles

Les interférences de signal

Pensez à la bande passante comme à la taille d'une autoroute, et au débit de données comme à la vitesse à laquelle les voitures y circulent.

Comment la bande passante numérique est mesurée

La bande passante numérique est exprimée en unités telles que :

bps – bits par seconde

Kbps – milliers de bits par seconde

Mbps – millions de bits par seconde

Gbps – milliards de bits par seconde

Exemple : Une connexion Internet de 100 Mbps peut, en théorie, transférer 100 millions de bits de données chaque seconde.

Pourquoi c'est important

La bande passante joue un rôle central dans la vie numérique moderne. Sans une bande passante suffisante :

Les vidéos en streaming chargent (buffering)

Les appels vidéo perdent en qualité ou se déconnectent

Les jeux en ligne sont saccadés (lag)

Les gros fichiers se téléchargent péniblement lentement

Cela devient encore plus critique lorsque plusieurs appareils partagent le même réseau. Chaque appareil puise dans la bande passante disponible, qui peut rapidement être saturée si la demande est trop élevée.

Bande passante numérique vs analogique

| Aspect | Bande passante numérique | Bande passante analogique |

| Mesurée en | Bits par seconde (bps, Mbps, Gbps) | Hertz (Hz) |

| Focus | Débit de transmission de données | Plage de fréquences |

| Exemple | Connexion Internet | Signal radio FM (ex: 88–108 MHz) |

Bande passante dans les réseaux partagés

Dans les environnements partagés – comme le Wi-Fi domestique ou les points d'accès publics – tout le monde utilise la même bande passante. Si la bande passante est limitée et que plusieurs appareils font du streaming, du jeu vidéo ou du téléchargement, le réseau ralentit pour tout le monde.

Débit effectif (Throughput) – Ce qui est réellement livré

Alors que la bande passante est la capacité potentielle d'un canal (la largeur de la route), le débit effectif (throughput) est le taux réel auquel les données voyagent de bout en bout dans des conditions réelles. C'est le nombre de voitures qui traversent la ville par minute, après avoir pris en compte les feux rouges, les limitations de vitesse et les détours.

Facteurs clés qui influencent le débit effectif :

Interférences et bruit (analogique) ou collisions de paquets (numérique)

Contraintes matérielles (CPU, cartes réseau, commutateurs)

Congestion du réseau (trop d'utilisateurs/appareils)

Retransmissions d'erreurs (lorsque des paquets sont perdus ou corrompus)

Exemple : Une liaison de "100 Mbps" (bande passante) pourrait ne supporter que 80 Mbps de débit effectif à cause de la surcharge TCP, du trafic concurrent et des pertes de paquets occasionnelles.

Latence et délai – La dimension temporelle

La latence est le temps nécessaire pour qu'un seul bit (ou paquet) voyage de l'émetteur au récepteur. Pensez-y comme à un temps de trajet, alors que la bande passante et le débit effectif concernent le volume.

Délai de propagation : Temps nécessaire au signal pour se déplacer dans le support (par exemple, la lumière dans la fibre : ~200 000 km/s).

Délai de transmission : Temps nécessaire pour pousser tous les bits d'un paquet sur le fil :

Taille du paquet (bits) ÷ Bande passante de la liaison (bps)Délai de traitement : Temps que les routeurs ou commutateurs passent à examiner les en-têtes et à prendre des décisions d'acheminement.

Délai de mise en file d'attente : Temps que les paquets passent dans les tampons (buffers) lors des pics de trafic.

Histoire vécue : Lors d'un appel vidéo longue distance, même 100 ms de latence aller-retour peuvent donner l'impression de parler dans de la mélasse – les voix se chevauchent et la conversation semble saccadée.

Gigue (Jitter) – Variabilité de l'arrivée

La gigue est l'incohérence des temps d'arrivée des paquets. Même si la latence moyenne est faible, une gigue élevée perturbe :

Flux audio/vidéo : Lecture saccadée lorsque les paquets s'agglutinent ou arrivent trop tard.

Appels VoIP : Grésillements, échos ou mots coupés.

Vous pouvez atténuer cela grâce à des tampons (buffers) et des accords de qualité de service (QoS), qui priorisent le trafic en temps réel pour lisser la livraison.

Comment améliorer la performance

Si je pouvais remonter le temps et me donner un conseil : la performance n'est pas seulement une question de vitesse – c'est aussi une question de fiabilité et de cohérence.

Voici ce qui affecte la performance :

Bande passante : Considérez cela comme le diamètre maximal de votre tuyau Internet – la quantité de données qui peut réellement se déplacer par seconde, généralement en Mbps ou Gbps.

Pourquoi c'est important : Plus de bande passante signifie que votre connexion peut gérer plus de données – comme télécharger de gros fichiers rapidement ou streamer en 4K. MAIS : Ce n'est pas parce que votre connexion peut aller vite qu'elle le fait toujours. C'est là que le débit effectif intervient.

Débit effectif (Throughput) : Votre vitesse réelle – la quantité de données qui passe réellement dans le tuyau en ce moment.

Pourquoi c'est important : Votre expérience Internet réelle (chargement de page web, streaming Netflix, jeu vidéo) dépend du débit effectif, pas de la bande passante. Si votre débit effectif est mauvais, vos vidéos chargent, les téléchargements rampent et les jeux laguent – même si vous avez souscrit à un forfait "rapide".

Latence et Gigue : La latence est le retard – le temps nécessaire pour que l'information voyage de votre machine au serveur et vice-versa (en millisecondes). La gigue est la variation de ce retard – l'incohérence du timing.

Pourquoi elles sont significatives : Latence élevée = retard frustrant dans les appels vidéo, jeux en ligne poussifs ou retard de clavier dans les bureaux à distance. Gigue élevée = audio haché, visages figés ou vidéo désynchronisée dans les réunions ou flux en direct.

Perte de paquets : Parfois, les données n'arrivent tout simplement pas là où elles sont censées aller. Les paquets sont de minuscules morceaux de données, et si quelques-uns se perdent en chemin, votre appareil doit les redemander.

Pourquoi c'est important : De faibles niveaux de perte de paquets peuvent provoquer des mises en mémoire tampon, des coupures d'appels ou des retours en arrière (rubberbanding) pendant le jeu. Une perte plus importante = performance médiocre, audio bégayant ou flux interrompus.

Utilisation et Surcharge : L'utilisation fait référence au ratio de votre bande passante totale utilisé à un moment donné. La surcharge (overhead) est l'information supplémentaire qui doit être traitée pour gérer votre connexion – comme les étiquettes sur un colis.

Pourquoi elles sont importantes : Une utilisation élevée survient lorsque votre connexion est encombrée – par exemple, aux heures de pointe. Tout ralentit. Une surcharge élevée absorbe votre bande passante libre – moins de place pour ce que vous aimez réellement (vidéo, jeux, fichiers).

Les ingénieurs utilisent des techniques comme la compression, le routage efficace, un meilleur câblage et l'équilibrage de charge pour améliorer la performance.

Je vois maintenant de la bande passante partout – pas seulement dans les réseaux, mais dans la vie. Notre bande passante mentale, émotionnelle – tout est une question de capacité. Savoir comment fonctionne la bande passante m'a aidée à dépanner un Wi-Fi lent, à planifier des transferts de fichiers et à apprécier ce qui se passe derrière une simple recherche Google.

Tout comme dans la vie avec la bande passante mentale ou émotionnelle, nous avons besoin à la fois de capacité et de cohérence pour fonctionner au mieux. Comprendre ces mesures vous permet de diagnostiquer un Wi-Fi lent, d'optimiser les transferts de fichiers et de construire des réseaux qui répondent aux demandes réelles des utilisateurs.

Chapitre 4 : Supports de transmission — Les autoroutes de la communication

Comment les données se déplacent-elles sur de longues distances ? Quel chemin empruntent-elles ?

Ce chapitre explore les voies physiques et sans fil que les données empruntent d'un appareil à un autre – les supports de transmission. À la fin de ce chapitre, vous comprendrez :

Ce qu'est un support de transmission et pourquoi c'est important

La différence entre les supports guidés (filaires) et non guidés (sans fil)

Les différents types de câbles (paire torsadée, coaxial, fibre optique)

Les supports sans fil comme les ondes radio, les micro-ondes et l'infrarouge

Les forces et les limites de chaque support

Que sont les supports de transmission ?

Imaginez que vous deviez livrer une lettre. L'envoyez-vous par camion postal ? Par drone ? La livrez-vous en main propre ? La méthode que vous choisissez est votre support de transmission.

Dans le monde numérique, le support de transmission désigne le chemin que les données empruntent de l'émetteur au récepteur. Ces chemins peuvent être physiques (guidés), comme des câbles, ou sans fil (non guidés), comme les ondes hertziennes.

Quand j'ai enfin compris que même les données invisibles ont besoin d'une "route", j'ai réalisé à quel point ce sujet était crucial pour construire des réseaux rapides et fiables.

Différents types de supports de transmission

Les supports de transmission sont classés en deux grandes catégories :

Supports guidés (Filaires) : Les données suivent un chemin spécifique (comme une route ou un chemin de fer). Les types courants incluent le câble à paire torsadée, le câble coaxial et le câble à fibre optique.

Supports non guidés (Sans fil) : Les données flottent librement dans l'atmosphère, comme les signaux radio ou le Wi-Fi. Les types incluent les ondes radio, les micro-ondes et les ondes infrarouges.

Plongeons dans chacun de ces types de supports de transmission avec un peu plus de détails.

Supports de transmission guidés

1. Câble à paire torsadée (Twisted Pair)

C'est le premier câble que j'ai jamais manipulé – il ressemblait à deux fils entrelacés. Les signaux sont transmis sous forme de minuscules différences de tension entre les deux conducteurs en cuivre. En tordant la paire, les interférences électromagnétiques captées sur un fil ont tendance à être annulées sur l'autre, car chaque torsion inverse leur position par rapport à la source de bruit.

Caractéristiques et cas d'utilisation :

Structure : Deux fils de cuivre isolés et torsadés pour réduire les interférences.

Types :

Paire torsadée non blindée (UTP) : Courante dans les réseaux locaux (LAN), moins chère mais plus sensible au bruit.

Paire torsadée blindée (STP) : Possède un blindage pour une meilleure protection contre le bruit.

Usage : Téléphonie, Ethernet.

Bande passante : Faible à moyenne.

Distance : Jusqu'à 100 mètres (pour l'UTP).

2. Câble coaxial

Je me souviens en avoir dévissé un à l'arrière de notre vieille télévision. Un seul cœur en cuivre transporte le signal ; une couche isolante et un blindage métallique extérieur forment une géométrie concentrique. Le signal se propage sous forme d'onde électromagnétique confinée entre le conducteur interne et le blindage, ce qui bloque également les bruits externes.

Caractéristiques et cas d'utilisation :

Structure : Un cœur central en cuivre, entouré d'un isolant, d'un blindage métallique et d'une gaine plastique extérieure.

Avantages : Meilleur blindage, bande passante plus élevée que l'UTP.

Usage : Télévision par câble, Internet haut débit.

Distance : Jusqu'à plusieurs kilomètres avec des amplificateurs.

3. Câble à fibre optique

Celui-là m'a bluffée – de la lumière transportant des données ! Les données sont encodées en impulsions lumineuses (laser ou LED) envoyées dans un cœur en verre ou en plastique. La réflexion interne totale à l'interface cœur-gaine piège la lumière, lui permettant de parcourir de longues distances avec presque aucune perte.

Caractéristiques et cas d'utilisation :

Structure : Cœur en verre ou en plastique entouré d'une gaine (cladding) et d'une enveloppe protectrice.

Types :

Fibre monomode : Pour les longues distances, utilise un laser.

Fibre multimode : Pour les distances plus courtes, utilise une LED.

Avantages :

Insensible aux interférences électromagnétiques.

Bande passante plus élevée et distances plus longues.

Plus sécurisée et fiable.

Usage : Dorsale (backbone) d'Internet, câbles sous-marins, hôpitaux.

Supports de transmission non guidés

Lorsque vous vous connectez au Wi-Fi ou utilisez le Bluetooth, vous comptez sur des supports non guidés. Ceux-ci n'ont pas besoin de câble – juste de l'air.

Il existe plusieurs types de supports de transmission non guidés. Parlons des plus courants.

1. Ondes radio

Comment ça marche :

Les antennes convertissent les signaux électriques en ondes électromagnétiques (et vice versa). Les fréquences radio (3 kHz–1 GHz) se propagent de manière omnidirectionnelle (ou en faisceaux larges) dans l'air et peuvent contourner les obstacles par diffraction.

Avantages : Pénètrent les murs ; diffusion facile vers de nombreux récepteurs.

Inconvénients : Sensibles aux interférences et aux interceptions.

Applications : Radio FM/AM, Wi-Fi (bande 2,4 GHz), Bluetooth, téléphones sans fil.

2. Micro-ondes

Comment ça marche :

Faisceaux hautement directionnels (1 GHz–300 GHz) générés par des antennes paraboliques ou des guides d'ondes. Comme elles voyagent en ligne droite (ligne de vue ou line-of-sight), elles doivent être soigneusement alignées entre les tours ou les antennes sur les toits.

Avantages : Débits de données élevés, liaisons de raccordement cellulaire (backhaul), liaisons satellites.

Inconvénients : Atténuation par la pluie, nécessité d'un chemin dégagé, antennes plus coûteuses.

Applications : Réseaux mobiles, télévision par satellite, liaisons d'entreprise point à point.

3. Infrarouge

Comment ça marche :

Des diodes LED ou laser émettent des impulsions de lumière infrarouge, qui sont détectées par des photodiodes sur le récepteur. Comme la lumière infrarouge ne peut pas traverser les murs, elle ne fonctionne que dans un espace confiné, en ligne de vue – ou dans un "cône" réfléchissant.

Avantages : Très sécurisé (confiné à la pièce), pas d'interférences RF.

Inconvénients : Portée très courte ; bloqué par les obstacles ; alignement strict.

Applications : Télécommandes TV, appairage d'appareils à courte portée, certains capteurs industriels.

Tableau de comparaison

| Support | Vitesse | Distance | Interférence | Coût | Usage |

| Paire torsadée | Faible-Moyenne | ~100m | Élevée | Faible | LAN, téléphonie |

| Coaxial | Moyenne | ~2km (amplifié) | Moyenne | Moyen | TV par câble, haut débit |

| Fibre optique | Très élevée | \>60km (avec répéteurs) | Très faible | Élevé | Dorsale, haute vitesse |

| Radio | Faible-Moyenne | Longue (via tours) | Élevée | Faible | Wi-Fi, radio, Bluetooth |

| Micro-ondes | Élevée | Longue (ligne de vue) | Moyenne | Élevé | Mobile, satellites |

| Infrarouge | Faible | Courte | Très faible | Faible | Télécommandes, capteurs IR |

Comment choisir le bon support de transmission

Quand j'ai installé mon premier réseau domestique, j'ai dû réfléchir à la vitesse, à la distance et au coût. C'est ce que font aussi les ingénieurs lorsqu'ils conçoivent de grands réseaux.

Questions à vous poser ou à poser à votre équipe :

Quelle distance les données doivent-elles parcourir ?

De quelle vitesse de connexion ai-je besoin ?

Puis-je me permettre des câbles ou des équipements haut de gamme ?

L'environnement est-il sujet aux interférences ?

| Scénario | Meilleur support | Pourquoi et comment décider |

| LAN domestique et Ethernet de bureau | UTP Cat6 | Abordable, facile à installer, gère des vitesses Gigabit jusqu'à 100 m. |

| Accès sans fil sans câble | Wi-Fi (2,4/5 GHz) | Couverture facile des pièces ; choisissez le 5 GHz pour moins d'interférences et plus de vitesse. |

| Dorsale fibre longue distance | Fibre monomode | Perte de signal minimale sur des dizaines de kilomètres ; vital pour les dorsales des FAI. |

| Interconnexion campus/bâtiment | Fibre multimode | Supporte 10–100 Gbps à travers le campus ; coût inférieur à la monomode pour les courtes distances. |

| Liaison d'entreprise point à point | Liaison micro-ondes | Déploiement rapide entre les bâtiments ; nécessite une ligne de vue dégagée et un bon alignement. |

| Environnements industriels/bruyants | Paire torsadée blindée ou Fibre | Le STP résiste aux interférences électromagnétiques ; la fibre est insensible mais plus coûteuse. |

| Signaux de contrôle sécurisés en pièce close | Infrarouge | Parfait pour l'éclairage contrôlé par IR ou les appareils uniquement télécommandés dans une pièce. |

| Diffusion sans fil large | Ondes radio | Pour les capteurs IoT de zone étendue ou l'audio diffusé ; antennes omnidirectionnelles simples. |

Définir la distance et la vitesse :

Courte distance (<100 m) + vitesse modérée → UTP.

Longue distance → fibre ou micro-ondes.

Évaluer l'environnement :

Fortes interférences (usines) → fibre ou STP.

Intérieur maison/bureau → UTP ou Wi-Fi.

Considérer la mobilité :

- Appareils mobiles → sans fil (Wi-Fi, cellulaire).

Peser le coût vs performance :

Budget LAN → UTP.

Dorsale critique → fibre.

Besoins de sécurité :

Contrôle confiné à une pièce → infrarouge.

Campus ouvert → micro-ondes directionnelles ou Wi-Fi crypté.

En faisant correspondre la distance, les exigences de débit, les contraintes environnementales et le budget, vous pouvez sélectionner le support de transmission qui offre une performance réelle optimale, tout comme le font les ingénieurs lorsqu'ils conçoivent les réseaux qui alimentent tout, de nos smartphones aux câbles de données sous-marins.

Apprendre les supports de transmission m'a fait réaliser l'effort nécessaire pour un simple message texte. Qu'il s'agisse d'un fil de cuivre sous la route ou d'un faisceau de lumière sous l'océan, il y a toujours un chemin qui nous relie.

Je vois maintenant les câbles et les antennes non pas comme du simple matériel, mais comme les lignes de vie de la connexion humaine. Ce sont les autoroutes de nos vies numériques.

Chapitre 5 : Topologies de réseau — Comment nous structurons nos connexions

Le mot "topologie", dans le contexte du réseautage, désigne la façon dont les appareils sont disposés et connectés. Ce chapitre vous aide à comprendre que la structure d'un réseau est tout aussi importante que la technologie qu'il utilise.

À la fin de ce chapitre, vous allez :

Comprendre ce qu'est une topologie de réseau et pourquoi elle est importante

Explorer différents types de topologies physiques et logiques

Apprendre les avantages et les inconvénients de chaque disposition (bus, anneau, étoile, maillée, hybride)

Reconnaître comment la topologie affecte la performance, l'évolutivité et la tolérance aux pannes

Qu'est-ce que la topologie ?

Si vous avez déjà disposé des chaises dans une pièce pour une réunion, vous avez pensé à la topologie. Tout le monde doit-il regarder vers l'avant ? S'asseoir en cercle ? Se regrouper en grappes ?

La topologie de réseau repose sur la même idée – il s'agit de la disposition des appareils et de la façon dont ils se connectent. Que vous conceviez un petit LAN domestique ou un vaste réseau d'entreprise, le choix de la bonne topologie affecte tout : la vitesse, le coût, le dépannage et l'évolutivité.

Topologie physique vs logique

Topologie physique

C'est ce que vous pouvez voir – la disposition réelle des fils et des appareils.

Exemple : Vous voyez des ordinateurs dans une salle de classe connectés par des câbles à un commutateur (switch) central. C'est la topologie physique.

Topologie logique

C'est la façon dont les données circulent, indépendamment de la façon dont les appareils sont physiquement connectés.

Exemple : Même si les ordinateurs sont câblés à un commutateur (étoile), les données peuvent voyager comme sur un bus – ce qui en fait une topologie logique en bus (plus de détails ci-dessous).

C'est comme un plan de métro par rapport aux tunnels souterrains réels – l'un montre le concept, l'autre montre la réalité.

Types de topologies de réseau

Passons en revue les principaux types de topologies de réseau. Chacune a ses forces, ses faiblesses et ses cas d'utilisation idéaux.

Topologie en bus

Imaginez un long câble unique – tous les appareils s'y "branchent".

Dans une topologie en bus, un seul câble dorsal connecte tous les appareils.

Avantages :

Simple et peu coûteuse.

Utilise moins de câble.

Inconvénients :

Si le câble principal tombe en panne, tout le réseau s'arrête.

Difficile à dépanner.

La performance se dégrade avec l'ajout d'appareils.

Cas d'utilisation : Petits réseaux temporaires.

Topologie en anneau (Ring)

Ici, chaque appareil se connecte exactement à deux autres, formant un cercle.

Dans ce cas, les données voyagent dans une seule direction, passant par chaque nœud.

Avantages :

Facile à installer.

Meilleure que le bus pour gérer le trafic.

Inconvénients :

La défaillance d'un seul nœud peut briser l'anneau.

L'ajout ou le retrait de nœuds est perturbateur.

Cas d'utilisation : Réseaux Token Ring (rares aujourd'hui).

Topologie en étoile (Star)

C'est ce que j'ai utilisé pour installer un LAN chez moi. Tous les appareils se connectent à un concentrateur (hub) ou un commutateur (switch) central.

Avantages :

Facile à installer et à gérer.

La défaillance d'un appareil n'affecte pas le reste.

Inconvénients :

Si l'appareil central tombe en panne, tout s'arrête.

Nécessite plus de câble.

Cas d'utilisation : Réseaux Ethernet modernes.

Topologie maillée (Mesh)

Celle-ci m'a fascinée par sa complexité.

Dans une topologie maillée, chaque appareil est connecté à tous les autres appareils.

Avantages :

Les chemins redondants garantissent la fiabilité.

Excellente tolérance aux pannes.

Inconvénients :

Coûteuse et complexe à installer.

Nécessite énormément de câblage.

Cas d'utilisation : Militaire, systèmes critiques, réseaux dorsaux.

Topologie hybride

Comme une recette avec des ingrédients de différentes cuisines.

Une topologie hybride fonctionne en combinant deux topologies ou plus.

Avantages :

Flexible et évolutive.

Peut être adaptée à des besoins spécifiques.

Inconvénients :

- Conception et gestion complexes.

- Cas d'utilisation : Grandes organisations avec des exigences diverses.

Tableau de comparaison

| Topologie | Coût | Fiabilité | Évolutivité | Complexité | Cas d'utilisation |

| Bus | Faible | Faible | Faible | Faible | Petits LANs |

| Anneau | Moyen | Moyen | Faible | Moyenne | Systèmes obsolètes |

| Étoile | Moyen | Moyenne-Haute | Haute | Faible | Maisons, bureaux |

| Maillée | Élevé | Très haute | Moyenne | Très haute | Centres de données, militaire |

| Hybride | Élevé | Haute | Très haute | Élevée | Entreprises |

Comment choisir la bonne topologie

Quand j'ai construit mon premier réseau pour un projet de classe, j'ai choisi une topologie en étoile. Pourquoi ? Parce qu'elle était facile à installer et à dépanner, et qu'elle correspondait à la disposition de nos bureaux, avec tous les PC autour d'un commutateur central. Cette expérience pratique m'a appris que la bonne topologie n'est pas seulement une question de câblage – c'est une question de fiabilité, de coût et de la façon dont les gens utilisent le réseau.

Pensez-y comme à la planification d'une ville :

Où sont les centres les plus fréquentés ?

Avez-vous besoin d'itinéraires alternatifs en cas de panne ?

Pouvez-vous entretenir toutes les connexions ?

Topologies de réseau courantes et quand les utiliser

| Topologie | Fonctionnement | Quand l'utiliser | Avantages | Inconvénients |

| Bus | Tous les appareils partagent un seul câble dorsal | Très petits réseaux, installations temporaires ou budget serré | Pas cher, câblage minimal | Difficile à dépanner, peu évolutif, une coupure = réseau HS |

| Étoile | Les appareils se connectent à un hub ou switch central | Réseaux domestiques, salles de classe, bureaux | Facile à gérer, isolation des problèmes, évolutif | Le hub est un point de défaillance unique |

| Anneau | Chaque appareil se connecte à deux autres formant une boucle | Systèmes hérités ou réseaux industriels spécialisés | Flux de données prévisible, gestion équitable du trafic | Une coupure peut arrêter le réseau (sauf si double anneau) |

| Maillée | Chaque appareil se connecte à plusieurs autres | Systèmes critiques (ex: militaire, finance) où la disponibilité est vitale | Haute tolérance aux pannes, chemins redondants | Cher, complexe, câblage lourd |

| Hybride | Mélange de deux topologies ou plus | Grandes entreprises ou campus | Flexible, optimisé pour différents départements | Peut être complexe et coûteux à gérer |

Comment choisir concrètement une topologie (Scénarios réels)

Sortons de la théorie. Voici comment vous choisiriez une topologie en fonction de vos objectifs et contraintes réseau :

1. Besoin d'une installation simple avec un budget serré ?

Choix : Bus ou Étoile.

Pourquoi : Le bus nécessite un câblage minimal (mais attention, il est fragile) ; l'étoile utilise des commutateurs abordables et est facile à étendre.

Exemple : Installation d'un laboratoire temporaire ou d'un réseau pour une clinique rurale.

2. Installation d'un domicile ou d'un petit bureau ?

Choix : Étoile.

Pourquoi : Cela reflète le placement physique des appareils. Un PC défectueux ne fera pas planter tout le réseau.

Exemple : Routeur Wi-Fi (le nœud central) avec ordinateurs portables, téléviseurs intelligents et imprimantes.

3. Gestion d'une entreprise avec plusieurs départements ?

Choix : Hybride (Étoile + Maillée ou Étoile + Anneau).

Pourquoi : Combine flexibilité et fiabilité. Utilisez l'étoile pour les bureaux, la maillée pour les interconnexions de serveurs.

Exemple : Une université avec des salles de classe (étoile) et des centres de données (maillée).

4. L'indisponibilité est inacceptable ?

Choix : Maillée.

Pourquoi : Les chemins redondants maintiennent la communication même si plusieurs liaisons échouent.

Exemple : Centre de contrôle militaire ou système de répartition des urgences.

5. Travail avec des systèmes hérités (legacy) ?

Choix : Anneau.

Pourquoi : Certains systèmes plus anciens (comme les réseaux Token Ring ou SONET) nécessitent des dispositions en anneau.

Exemple : Réseaux de fabrication hérités qui fonctionnent encore sur des conceptions en anneau.

6. Prévision d'une croissance rapide ?

Choix : Étoile ou Hybride.

Pourquoi : Vous pouvez facilement ajouter plus de nœuds au concentrateur central ou intégrer de nouveaux segments.

Exemple : Une startup prévoyant plus de personnel et d'appareils d'ici 6 à 12 mois.

Conseils issus de l'expérience

Pensez à long terme : Concevez pour la charge de demain, pas seulement celle d'aujourd'hui.

Prévoyez les pannes : Même si vous n'avez pas besoin d'un maillage complet, ajoutez peut-être des liaisons de secours pour le concentrateur de votre étoile.

Dessinez le plan : Visualiser les appareils et le flux de données vous aide à choisir la meilleure conception.

Considérez aussi les topologies sans fil : Pour les environnements mobiles ou flexibles, les topologies maillées sans fil ou basées sur l'infrastructure peuvent être meilleures que les filaires.

Tout comme les routes et les lignes électriques façonnent la croissance d'une ville, votre topologie de réseau façonne l'évolution de vos systèmes numériques. La meilleure disposition n'est pas celle qui a le nom le plus sophistiqué – c'est celle qui convient à vos utilisateurs, à votre budget et à vos objectifs.

Choisissez avec soin, et votre réseau deviendra plus que de simples fils – il deviendra une infrastructure pour la productivité, la connexion et la croissance.

La topologie de réseau est le plan de cette ville numérique. Quand elle est bien faite, tout circule. Quand elle est désordonnée, les choses deviennent encombrées, lentes ou échouent. C'est pourquoi je regarde maintenant chaque réseau non pas seulement comme des fils et des commutateurs, mais comme une architecture, avec un but et un design.

Chapitre 6 : Le modèle OSI — Comprendre les couches de communication

Le modèle OSI est comme un traducteur – il aide tous les types de systèmes à parler la même langue. Et il est partout.

Dans ce chapitre, vous allez :

Comprendre ce qu'est le modèle OSI et pourquoi il a été créé

Apprendre le rôle de chacune des 7 couches

Découvrir comment les couches travaillent ensemble pendant la communication

Appliquer des analogies de la vie réelle pour mémoriser le rôle de chaque couche

Qu'est-ce que le modèle OSI ?

Imaginez ceci : vous voulez envoyer une lettre. Vous l'écrivez 📝 → vous la mettez dans une enveloppe ✉️ → vous la postez 📮 → elle arrive chez votre ami 🏠 → il l'ouvre 👐 → et il la lit 👀.

C'est fondamentalement ainsi que fonctionne le modèle OSI. Le modèle OSI (Open Systems Interconnection) est un cadre conceptuel qui décrit comment les données se déplacent d'un appareil à un autre dans un réseau. Au lieu que tous les systèmes fonctionnent différemment, le modèle OSI aide à décomposer la communication en 7 couches distinctes.

Chaque couche a une tâche spécifique, et ensemble, elles rendent la communication structurée, compréhensible et interopérable.

Développé par l'Organisation internationale de normalisation (ISO), le modèle OSI a été créé pour fournir une norme universelle permettant à différents systèmes de communiquer.

Pensez-y comme ceci : vous construisez une maison. Vous ne mettriez pas le toit avant les murs. De même, les données suivent un ordre, passant par chacune de ces couches – de l'émetteur au récepteur.

Les 7 couches du modèle OSI sont :

Application (votre navigateur ou application)

Présentation (formatage, chiffrement)

Session (début/fin des discussions)

Transport (livraison fiable)

Réseau (trouver l'itinéraire)

Liaison de données (organiser les données)

Physique (les fils réels ou le Wi-Fi)

C'est le travail d'équipe qui fait fonctionner le flux !

Un moyen mnémotechnique simple que j'ai utilisé pour les mémoriser (de haut en bas) : "Après Plusieurs Semaines Tout Recommence Lentement Partout." (Ou en anglais : "All People Seem To Need Data Processing").

Explorons chaque couche du bas (Couche 1) vers le haut (Couche 7) :

Couche 1 – Couche Physique

C'est le niveau matériel.

Gère : câbles, commutateurs, tensions, broches.

Responsable de : transmettre physiquement les bits bruts (0 et 1).

Exemple : Câbles Ethernet, fibre optique.

Analogie : Les routes sur lesquelles les données voyagent.

Couche 2 – Couche Liaison de données

Assure le transfert fiable sur la liaison physique.

Gère : adresses MAC, tramage, détection d'erreurs.

Divisée en :

Logical Link Control (LLC)

Media Access Control (MAC)

Exemple : Commutateurs (switches), adressage MAC.

Analogy : Les panneaux de signalisation et les feux de circulation gérant qui passe et quand.

Couche 3 – Couche Réseau

Il s'agit du routage – trouver le meilleur chemin vers la destination.

Gère : adresses IP, transfert de paquets.

Appareils : Routeurs.

Protocoles : IP, ICMP.

Analogie : Google Maps calculant le meilleur itinéraire.

Couche 4 – Couche Transport

Responsable de la communication de bout en bout et de la fiabilité.

Gère : segmentation, contrôle de flux, correction d'erreurs.

Protocoles : TCP (fiable), UDP (rapide mais sans garantie).

Analogie : Votre chauffeur personnel, s'assurant que vous arrivez en toute sécurité.

Couche 5 – Couche Session

Cette couche gère les dialogues (sessions) entre les systèmes.

- Gère : établissement, gestion et fin de session.

Analogie : Un hôte gérant qui a le droit de parler dans une réunion Zoom.

Couche 6 – Couche Présentation

Responsable du formatage et de la traduction des données.

Gère : chiffrement, compression, conversion de données.

Exemple : JPEG, MP3, SSL, ASCII, EBCDIC.

Analogie : Un traducteur s'assurant que les données sont comprises.

Couche 7 – Couche Application

La couche la plus proche de l'utilisateur.

Gère : interfaces utilisateur, services réseau.

Protocoles : HTTP, FTP, SMTP, DNS.

Analogie : L'application que vous ouvrez – navigateur, client de messagerie, etc.

Flux de communication

Quand j'envoie un message :

Il commence à la Couche 7 et descend jusqu'à la Couche 1 sur mon appareil.

Ensuite, il voyage à travers le support.

Et il remonte de la Couche 1 à la Couche 7 sur l'appareil récepteur.

Chaque couche parle à son "pair" sur l'autre appareil en utilisant un protocole.

Pourquoi le modèle OSI est important

Le modèle OSI est plus qu'une théorie. C'est une carte du voyage que font vos données qui a aidé à structurer le chaos. Il m'a aussi aidée à réfléchir systématiquement aux problèmes, à identifier où les choses bloquent et à apprécier la complexité derrière le simple fait d'"envoyer un message". Lors du débogage d'un problème réseau, je me demande :

Le câble est-il branché ? (Couche 1)

L'adresse MAC est-elle correcte ? (Couche 2)

Puis-je "pinger" la destination ? (Couche 3)

Le service de l'application fonctionne-t-il ? (Couche 7)

Cela m'a donné une liste de contrôle à suivre, ainsi qu'une certaine clarté.

Que vous soyez étudiant ou pro du réseau, ces 7 couches sont vos meilleures alliées.

TCP/IP : Le véritable pilier d'Internet

Alors que le modèle OSI est un outil d'apprentissage idéal, le modèle TCP/IP est ce qu'Internet utilise réellement. Il ne comporte que quatre couches, combinant certaines couches OSI par souci de simplicité et de praticité :

| Couche TCP/IP | Correspond aux couches OSI | Exemples |

| Application | Couches 5–7 (Application à Session) | HTTP, FTP, DNS, SMTP |

| Transport | Couche 4 (Transport) | TCP, UDP |

| Internet | Couche 3 (Réseau) | IP, ICMP |

| Accès réseau / Liaison | Couches 1–2 (Physique + Liaison de données) | Ethernet, Wi-Fi, adresses MAC |

Pourquoi TCP/IP est important :

Évolutif : Il alimente tout, des routeurs domestiques aux infrastructures de télécommunications mondiales.

Interopérable : Fonctionne sur tous les matériels, systèmes d'exploitation et appareils.

Tolérant aux pannes : TCP gère les paquets perdus, le réordonnancement et la vérification des erreurs.

Dorsale d'Internet : Chaque site web, e-mail ou appel Zoom fonctionne via TCP/IP.

Comment fonctionne TCP/IP (parcours simplifié)

Disons que vous ouvrez votre navigateur et tapez www.example.com.

Couche Application (HTTP) : Votre navigateur envoie une requête pour une page web.

Couche Transport (TCP) : La requête est découpée en segments, chaque morceau étant numéroté et préparé pour une livraison fiable.

Couche Internet (IP) : Chaque segment reçoit une adresse IP et est routé à travers les réseaux.

Couche Accès réseau : Les données sont transformées en trames (frames) et en signaux, puis physiquement transmises sur Internet (via câbles ou sans fil).

À l'autre bout, le processus s'inverse et vous voyez la page web apparaître sur votre écran.

OSI vs TCP/IP : Pourquoi apprendre les deux ?

| OSI | TCP/IP |

| Modèle conceptuel et éducatif | Suite de protocoles pratique et réelle |

| 7 couches distinctes | 4 couches simplifiées |

| Rarement utilisé directement dans l'implémentation | Fondement d'Internet |

Considérez le modèle OSI comme un diagramme de manuel scolaire – utile pour le dépannage et les entretiens. TCP/IP est le moteur réel – rationalisé et optimisé pour la communication dans le monde réel.

Chapitre 7 : Protocoles et ports — Comment les règles et les portes guident la communication

Les protocoles et les ports sont les règles et les portes qui permettent à tout de se passer sans accroc. Ce chapitre vous aide à apprécier à quel point la communication est structurée.

À la fin de ce chapitre, vous allez :

Comprendre ce que sont les protocoles et pourquoi ils sont essentiels

Apprendre les protocoles standards utilisés dans le réseautage

Explorer le concept de ports et leurs numéros

Découvrir comment les protocoles et les ports travaillent ensemble pour gérer la communication

L'importance des protocoles et des ports

Quand j'ai essayé de configurer un serveur web local pour la première fois, rien ne chargeait. Il m'a fallu un certain temps pour réaliser que je n'avais pas ouvert le bon port ou utilisé le bon protocole.

Les protocoles sont les règles que les appareils suivent lorsqu'ils se parlent. Les ports sont comme des portes qui permettent à des types spécifiques de données d'entrer et de sortir.

Sans protocoles et ports, la communication serait un chaos total.

Qu'est-ce qu'un protocole ?

Un protocole est un ensemble de règles convenues pour l'envoi et la réception de données.

Pensez-y comme à :

Une langue : les deux parties doivent la comprendre.

Un système de circulation : tout le monde suit les mêmes règles pour éviter les accidents.

Caractéristiques de bons protocoles

Pour qu'un protocole soit efficace dans la communication, il doit définir clairement comment les données sont structurées, comprises et gérées dans le temps. Décomposons cela :

1. Syntaxe – Le format et la structure des données

Pensez à la syntaxe comme à la grammaire dans une langue. Elle définit :

Le format des données (par exemple, en-tête, charge utile, pied de page).

L'ordre des champs dans un message.

Les règles d'encodage (par exemple, binaire, ASCII, JSON, XML).

Exemple : Dans un protocole de messagerie comme SMTP, la syntaxe peut exiger que les adresses de l'expéditeur et du destinataire respectent un format spécifique comme MAIL FROM: et RCPT TO:.

Une bonne syntaxe de protocole est :

Cohérente et non ambiguë.

Facile à analyser (parser) par les machines.

Conçue pour minimiser les erreurs d'interprétation.

2. Sémantique – La signification de chaque champ

La sémantique définit ce que chaque morceau de données signifie – ce qui doit être fait avec.

Que signifie une réponse "200 OK" en HTTP ? (Cela signifie que la requête a réussi.)

Que signifie un drapeau SYN en TCP ? (Il initie une nouvelle connexion.)

Une bonne sémantique de protocole :

Garantit que l'émetteur et le récepteur interprètent les données de la même manière.

Définit clairement les codes d'erreur, les commandes et les réponses.

Prend en charge des actions significatives liées à chaque instruction.

3. Timing – Quand et à quelle vitesse communiquer

Le timing fait référence à :

Quand les messages sont envoyés (synchronisation).

À quelle vitesse les messages doivent arriver (débit de données).

Combien de temps attendre avant de présumer d'un échec (délais d'expiration ou timeouts).

Une bonne conception du timing de protocole :

Prévient les collisions (deux appareils envoyant en même temps).

Prend en charge le contrôle de flux pour éviter de submerger les appareils plus lents.

Inclut une logique de retransmission en cas de retard ou de perte.

Protocoles de réseau courants

Avant de plonger dans les détails, voici un peu de contexte : un protocole de réseautage est comme une langue partagée pour les ordinateurs. Il garantit que les appareils peuvent communiquer, partager des données et coordonner des actions de manière fiable et sécurisée.

TCP – Transmission Control Protocol

Le TCP est la dorsale de la communication fiable sur Internet.

Il est :

Orienté connexion : Une session est établie avant l'envoi des données.

Fiable : Il garantit que toutes les données arrivent correctement et dans l'ordre en utilisant des accusés de réception et la retransmission.

Vérifié contre les erreurs : Inclut des sommes de contrôle (checksums) pour détecter et corriger la corruption.

Vous utilisez le TCP pour la navigation web (HTTP/HTTPS), les e-mails (SMTP) et les transferts de fichiers (FTP). C'est comme envoyer un colis avec suivi et signature obligatoire à la livraison.

UDP – User Datagram Protocol

L'UDP est léger, rapide et ne se soucie pas des garanties de livraison.

Il est :

Sans connexion : Pas de poignée de main (handshake) ou de configuration, on envoie et on oublie.

Faible surcharge : Pas d'accusés de réception ni de retransmission.

Plus rapide que le TCP, mais plus risqué pour la perte de données.

Vous l'utilisez dans les jeux en ligne, les appels vocaux (VoIP) et le streaming vidéo en direct. C'est comme crier un message dans une pièce bruyante – c'est rapide, mais rien ne garantit qu'il sera entendu.

HTTP / HTTPS – HyperText Transfer Protocol

Le HTTP est le protocole du web – il permet à votre navigateur de demander et d'afficher des pages web.

Il est :

Sans état (stateless) : Chaque requête est indépendante.

Basé sur le modèle requête-réponse : Le client envoie une requête ; le serveur répond.

Le HTTPS ajoute le chiffrement via SSL/TLS, ce qui le rend sécurisé pour les données sensibles (par exemple, banque en ligne, connexions).

Il est utilisé pour des activités comme la navigation sur des sites web et dans les API REST.

FTP – File Transfer Protocol

Le FTP est un protocole classique pour transférer des fichiers entre des appareils sur un réseau.

Il :

Fonctionne en mode client-serveur.

Nécessite une authentification (nom d'utilisateur/mot de passe).

N'est pas sécurisé en soi – peut être amélioré avec FTPS ou remplacé par SFTP (utilise SSH).

Vous pouvez l'utiliser pour l'hébergement de sites web et les systèmes de sauvegarde de fichiers.

SMTP, POP3, IMAP – Protocoles de messagerie

Ce sont les trois protocoles de messagerie courants, et chacun a ses propres caractéristiques :

SMTP (Simple Mail Transfer Protocol) : Utilisé pour envoyer des e-mails des clients vers les serveurs ou entre serveurs.

POP3 (Post Office Protocol v3) : Télécharge les e-mails sur l'appareil et les supprime généralement du serveur.

IMAP (Internet Message Access Protocol) : Garde les e-mails sur le serveur et les synchronise sur tous les appareils.

Ceux-ci sont utilisés dans les clients de messagerie comme Outlook, Thunderbird et Apple Mail.

DNS – Domain Name System

Le DNS est l'annuaire d'Internet – il convertit les noms lisibles par l'homme (comme google.com) en adresses IP.

Système hiérarchique et distribué.

Utilise la mise en cache pour accélérer les recherches.

Fonctionne en coulisses de chaque visite de site web.

Il est utilisé dans chaque application connectée à Internet qui utilise des noms de domaine.

Qu'est-ce qu'un port ?

Un port est une porte virtuelle sur un appareil qui laisse passer certains types de données.

Chaque application ou service utilise un numéro de port spécifique, allant de 0 à 65535.

Plages de ports

Ports bien connus (Well-known ports) : 0–1023 (assignés aux services courants).

Ports enregistrés (Registered ports) : 1024–49151 (utilisés par les processus utilisateur).

Ports dynamiques/privés : 49152–65535 (utilisation temporaire ou privée).

Numéros de ports courants

| Service | Protocole | Port |

| HTTP | TCP | 80 |

| HTTPS | TCP | 443 |

| FTP | TCP | 21 |

| SSH | TCP | 22 |

| DNS | UDP/TCP | 53 |

| SMTP | TCP | 25 |

| POP3 | TCP | 110 |

| IMAP | TCP | 143 |

Comment les protocoles et les ports travaillent ensemble

Imaginez que vous organisez une fête :

Protocole : Le format de l'invitation – RSVP, code vestimentaire, règles.

Port : La porte par laquelle vos amis entrent.

Un navigateur web sait qu'il doit utiliser le HTTP (protocole) sur le port 80. Une connexion sécurisée utilisera le HTTPS sur le port 443.

Votre ordinateur et les serveurs utilisent ces paires pour savoir quel type de données attendre.

Une fois que j'ai compris les protocoles et les ports, le dépannage des problèmes réseau est devenu plus facile. Soudain, les règles de pare-feu, les configurations de serveurs web et les messages d'erreur ont commencé à avoir du sens.

Les protocoles garantissent que tout le monde parle la même langue. Les ports garantissent que tout le monde entre par la bonne porte.

Ils sont les héros silencieux de chaque conversation réseau.

Chapitre 8 : Adressage IP et sous-réseautage — Nommer et organiser le réseau

Quand j'ai vu pour la première fois une adresse IP comme 192.168.0.1, je n'y ai pas prêté beaucoup d'attention. Mais maintenant, je la vois pour ce qu'elle est : l'adresse numérique qui indique aux données où aller. Dans ce chapitre, vous apprendrez :

Ce qu'est une adresse IP et pourquoi elle est nécessaire

La différence entre IPv4 et IPv6

Comment fonctionne le sous-réseautage (subnetting) et pourquoi c'est utile

Comment calculer et interpréter les plages IP, les masques de sous-réseau et la notation CIDR

Imaginez que vous essayiez de poster une lettre sans adresse – elle serait perdue à jamais. Il en va de même pour les données sur un réseau. Chaque appareil a besoin d'un identifiant unique appelé adresse IP pour envoyer et recevoir des informations correctement.

L'adressage IP garantit que lorsque je demande une page web, mes données reviennent vers moi, et non vers quelqu'un d'autre sur le réseau.

Qu'est-ce qu'une adresse IP ?

Une adresse IP (Internet Protocol address) est un numéro unique attribué à chaque appareil sur un réseau.

Chaque appareil sur un réseau a besoin d'une adresse IP pour être identifié – comme un numéro de téléphone pour les ordinateurs. Il existe deux versions principales d'adresses IP : IPv4 et IPv6.

IPv4 vs IPv6

L'IPv4 (Internet Protocol version 4) est le système le plus ancien et le plus utilisé. Il utilise un format d'adresse de 32 bits, écrit sous la forme de quatre nombres (chacun de 0 à 255) séparés par des points—par exemple : 192.168.1.1. Ce format permet environ 4,3 milliards d'adresses uniques.