Article original : How Hackers Attack Social Media Accounts – And How to Defend Against Them

Salut à tous, et bienvenue dans le monde des réseaux sociaux 📱.

Dans cet article, nous allons explorer la célèbre (ou infâme) sphère des réseaux sociaux, pourquoi elle est cruciale pour vous et les pirates, et comment éviter que vos comptes de réseaux sociaux ne soient attaqués.

Avertissement : Le piratage est un outil avec un potentiel pour le bien et le mal. En aucune circonstance, les connaissances de cet article ne doivent être utilisées à des fins nuisibles ou illégales. Faire cela pourrait conduire à une longue période en prison 🚀.

Et avec cela, plongeons-nous 🏃.

Ce que nous allons couvrir

Aperçu des plateformes de réseaux sociaux

Techniques d'attaque

Conseils de défense

Aperçu des plateformes de réseaux sociaux

Les médias sont partout… Crédit : Anledry Cobos

Meta (anciennement Facebook) reste l'une des plus grandes entreprises de la planète.

Lancée en 2004, elle a redéfini la manière dont nous interagissons, partageons et engageons avec le monde qui nous entoure. Avec environ 2,98 milliards d'utilisateurs actifs mensuels, Facebook est devenu une partie intégrante de la société moderne, comblant les écarts et favorisant les communautés virtuelles.

La plateforme a été l'une des pionnières de la frénésie des réseaux sociaux qui a introduit le monde à d'autres applications telles qu'Instagram, Snapchat, Reddit, WhatsApp, YouTube, TikTok, Telegram et, plus notoirement, Twitter 🐦. Chacune de ces applications a une sensation et un goût différents, mais avec un objectif sous-jacent : les Connexions.

Les connexions avec les personnes, les lieux et les produits ont été au centre de tout. Ces plateformes vous permettent d'interagir avec des amis ainsi qu'avec des inconnus. Elles vous aident également à voir le monde qui vous entoure de manières que personne ne pensait possibles il y a de nombreuses années. Et si vous êtes une personne d'affaires ou un créateur de contenu comme moi, cela vous permet de montrer aux gens ce que vous avez à offrir.

Si un attaquant compromettait vos identifiants, il aurait accès à vos connexions. Il pourrait utiliser vos données pour usurper votre identité, publier des choses illégales et nuisibles, endommager votre réputation, propager des logiciels malveillants et manipuler vos amis et followers sur la plateforme afin de voler de l'argent et compromettre leurs comptes.

Selon Gitnux, il y a environ 1,4 milliard d'attaques sur les plateformes de réseaux sociaux chaque mois – c'est assez, n'est-ce pas ?

Giga Chad… Crédit : La Communauté des Hackers

De nombreuses entreprises prennent très au sérieux la cybersécurité de leur infrastructure (la plupart du temps en tout cas 😶). Mais en tant que consommateur, vous êtes votre propre dernière ligne de défense ou votre propre plus grande vulnérabilité.

Dans cet article, nous allons examiner certaines façons dont les attaquants peuvent convertir vos « connexions » en profit et comment vous pouvez vous défendre contre eux. Maintenant, découvrons comment les pirates peuvent compromettre votre compte.

Techniques d'attaque des comptes de réseaux sociaux

Un panneau "Like" sur 1 Hacker Way… Crédit : [Greg Bulla](https://unsplash.com/@gregbulla?utm_source=unsplash&utm_medium=referral&utm_content=creditCopyText" rel="noopener noreferrer)

Accès physique

Cela peut sembler évident, mais les gens font encore souvent cette erreur. Un attaquant pourrait installer des scripts ou des logiciels qui leur permettraient d'obtenir les mots de passe de vos comptes de réseaux sociaux s'ils ont votre téléphone ou votre ordinateur portable en main.

Des logiciels comme ceux de Passrevelator facilitent l'obtention de mots de passe et d'autres identifiants à partir de dispositifs sur différentes plateformes.

Liens, emails et sites de phishing

Le phishing est une cyberattaque dans laquelle l'attaquant trompe la victime pour qu'elle divulgue des informations sensibles ou critiques via des sites web, des formulaires, des liens ou d'autres moyens frauduleux.

Il est assez facile pour quiconque de créer un clone de Facebook avec React Native. Des outils comme Zphisher et PyPhisher facilitent encore plus la tâche d'un attaquant en configurant une page de phishing et en créant des liens vers celle-ci.

Comme vous pouvez le voir, PyPhisher offre une large gamme d'options pour un chaos majeur.

L'interface de PyPhisher… Crédit : Mercury

Des criminels plus expérimentés peuvent envoyer des liens dans des emails usurpés pour les faire ressembler à des communications provenant d'organisations officielles et peuvent enregistrer des domaines similaires pour tromper les utilisateurs.

Pulvérisation de mots de passe et force brute

Les mots de passe sont une grande préoccupation en matière de sécurité, et pour de bonnes raisons. Ils sont souvent répétitifs et faciles à deviner. La pulvérisation de mots de passe consiste à essayer des mots de passe courants, tandis que la force brute consiste à essayer toutes les combinaisons possibles pour obtenir un accès.

Les attaquants peuvent obtenir les mots de passe qu'ils utilisent dans la pulvérisation de mots de passe à partir de listes de mots courantes. Les listes de mots sont une liste de mots de passe généralement obtenus à partir de violations de données. Plus la liste de mots est grande, plus les chances de compromettre un compte sont élevées.

Ci-dessous, un screenshot de la célèbre liste de mots rockyou.txt issue du piratage de RockYou en 2009.

La liste de mots rockyou.txt… Crédit : Mercury

La force brute, en revanche, implique que l'attaquant génère une liste de mots personnalisée ainsi que des noms d'utilisateur ou des emails sur différentes plateformes. Cela est plus efficace si l'attaquant a une cible spécifique.

Comme vous pouvez le voir, les attaquants peuvent utiliser un outil connu sous le nom de crunch pour générer une liste de mots, et il dispose de nombreuses options.

Crunch en action… Mercury

Si un attaquant utilise ces techniques sur une page de connexion, cela a un grand potentiel pour être un point d'entrée, surtout si le site a une sécurité médiocre.

Keyloggers

Un Keylogger est un type de logiciel risqué qui garde une trace de ce qu'une personne tape sur son appareil. Imaginez que votre clavier ait une carte mémoire et envoie ce qu'il stocke à un attaquant.

Notez que les keyloggers ne sont pas intrinsèquement mauvais, car ils peuvent également être utilisés pour la surveillance organisationnelle et le contrôle parental. Mais un attaquant n'a pas l'autorisation de surveiller vos frappes, ce qui rend son utilisation illégitime.

Un attaquant pourrait installer un keylogger et surveiller les frappes de la victime. Tout ce qu'il a à faire est d'attendre et de lire les logs pour une séquence particulière, généralement une avec un email, suivie d'une chaîne de caractères avant la frappe "retour".

Cela ressemblerait généralement à ceci :

Un log de Keylogger légèrement modifié… Crédit : Mercury

Habituellement, l'ensemble du log sera monochrome, mais pour cet exemple, j'ai apporté quelques modifications. Le surlignage rouge indique un compte email, ce qu'un attaquant rechercherait. Juste derrière se trouve le mot de passe en bleu.

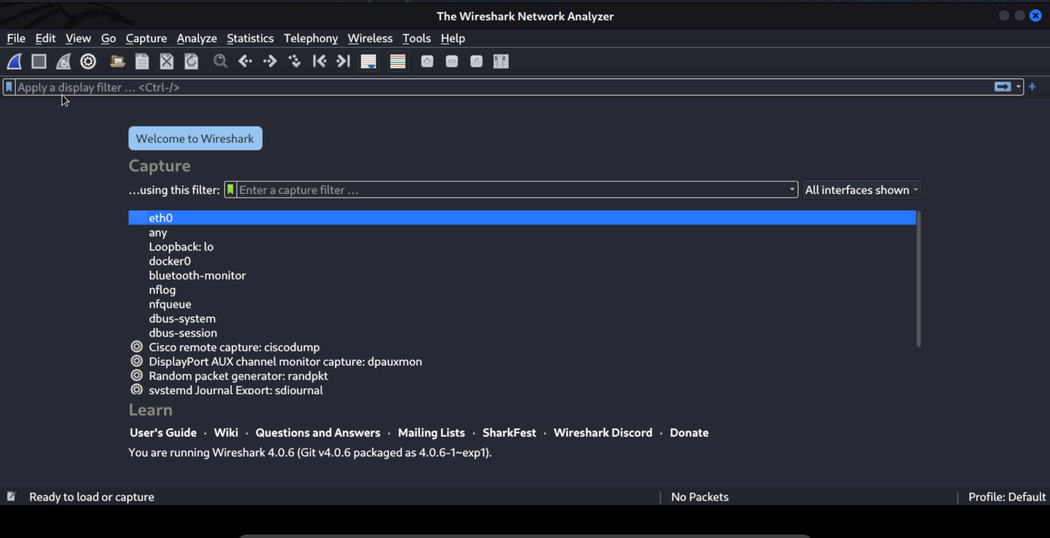

Sniffing de réseau

Aussi connu sous le nom de sniffing de paquets, cela consiste à intercepter et analyser les paquets réseau afin de découvrir quel type d'informations est partagé au sein du réseau.

Si les connexions ne sont pas correctement chiffrées, un attaquant pourrait facilement obtenir des informations sensibles sur les sites visités et les messages et mots de passe qui sont envoyés et saisis, respectivement. WireShark est l'un des outils les plus courants pour ce type d'attaque.

L'interface de Wireshark… Crédit : Mercury

Violations de données

Les violations de données sont des fuites involontaires d'informations sensibles ou confidentielles. Celles-ci sont généralement plus dévastatrices pour les utilisateurs que pour les organisations et pourraient avoir des conséquences de grande portée.

Les mots de passe et les identifiants de connexion issus de fuites de données peuvent être vendus et achetés sur le dark web. Ils sont ensuite utilisés pour obtenir un accès non autorisé au compte et le reste est de l'histoire.

Comment se défendre contre les attaques sur les réseaux sociaux

Un cœur Instagram néon… Crédit : [Prateek Katyal](https://www.pexels.com/@prateekkatyal/" rel="noopener noreferrer)

Comme vous pouvez le voir, il existe de nombreuses façons d'obtenir des identifiants de comptes de réseaux sociaux. Voici quelques moyens de vous assurer que vous n'êtes pas une victime.

Vérifiez l'URL

Vérifiez toujours les liens envoyés via les plateformes de messagerie ou les emails. C'est une mesure simple mais très efficace contre les liens et sites de phishing, car la probabilité de cliquer sur le mauvais lien est beaucoup plus faible.

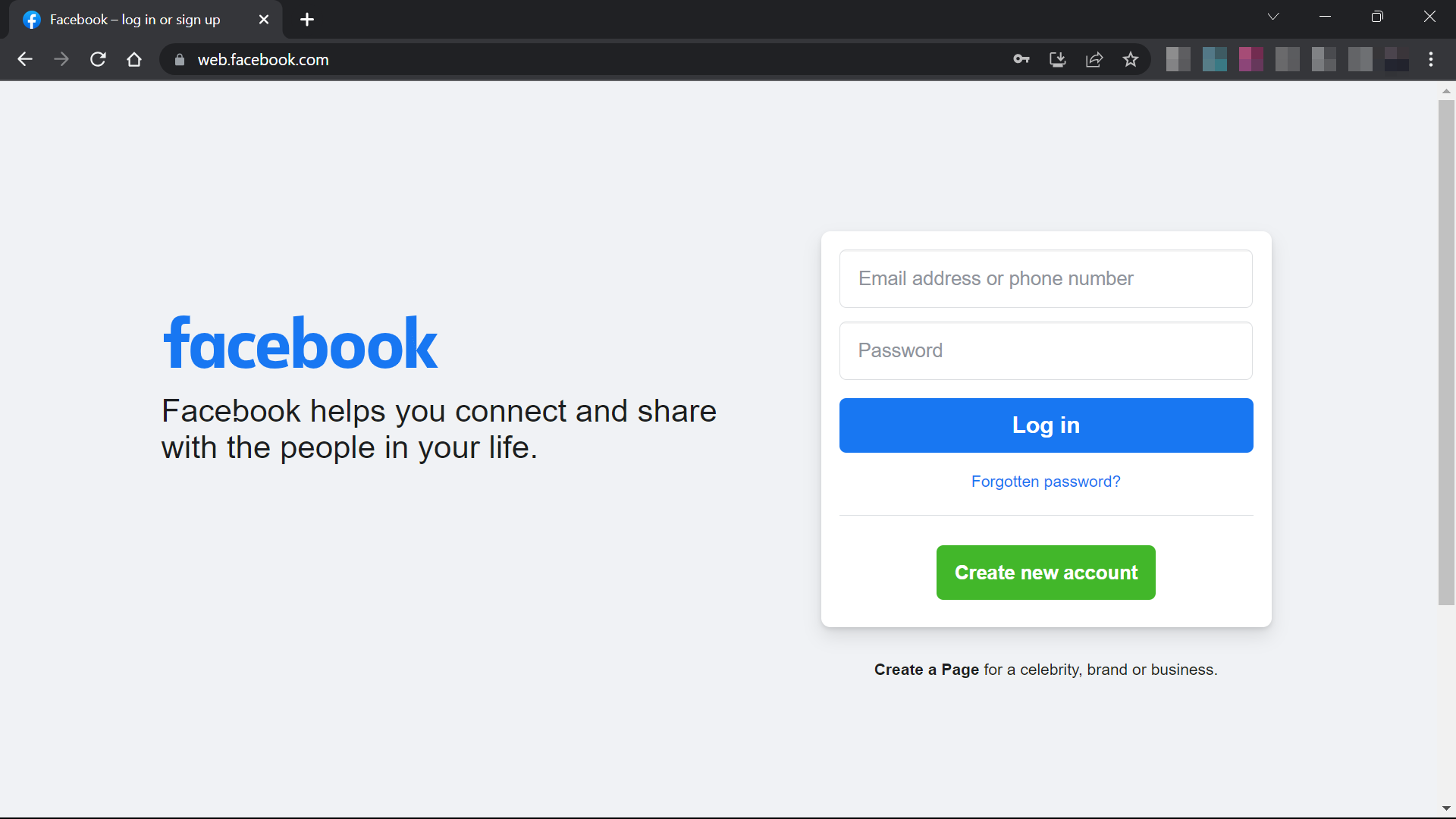

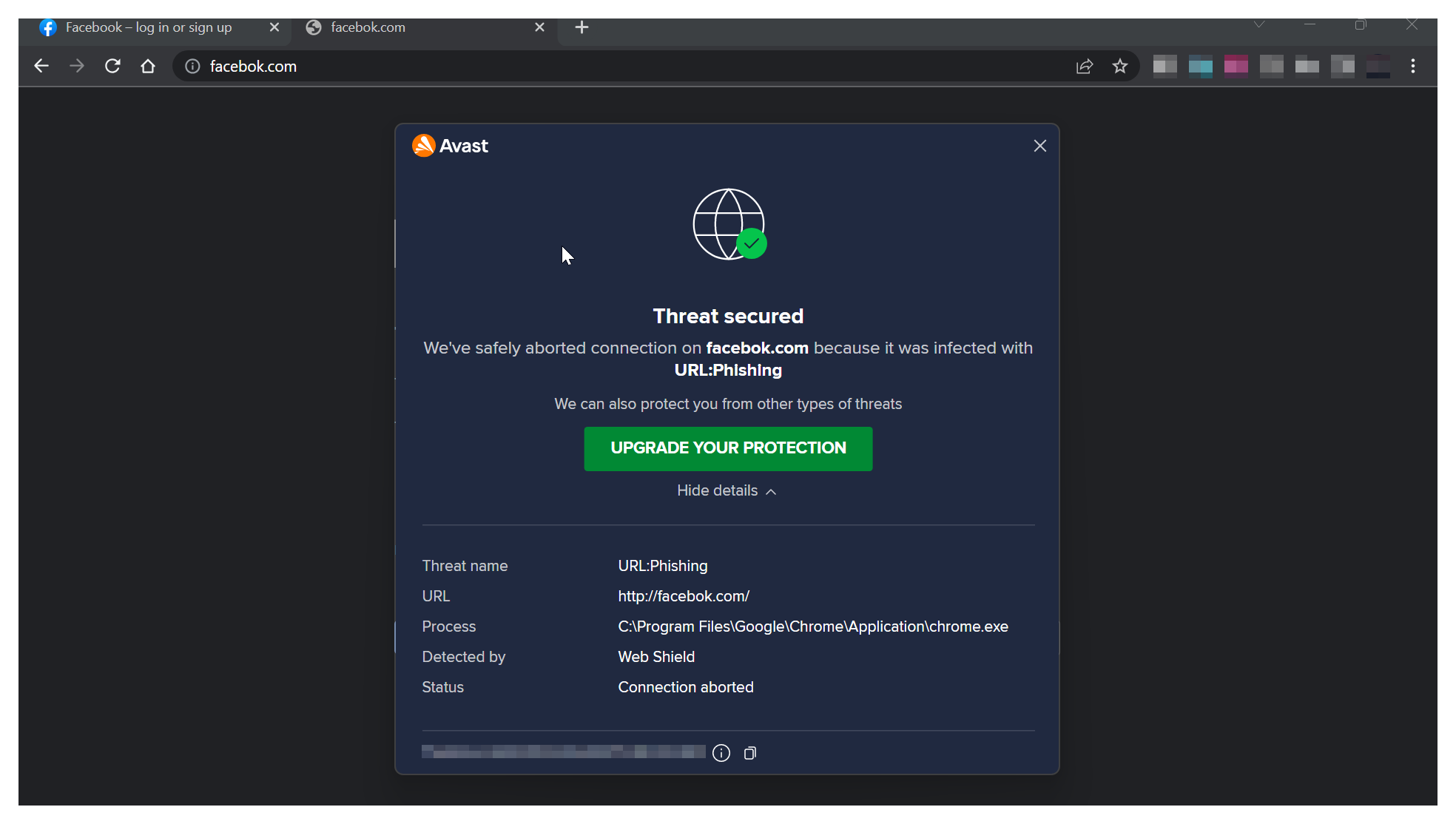

Par exemple, www.facebook.com et www.facebok.com ne sont pas les mêmes. Comme vous pouvez l'observer dans les screenshots ci-dessous, le premier est légitime tandis qu'un antivirus me prévient que le second est un site de phishing.

facebook.com… Crédit : Mercury

facebok.com… Crédit : Mercury

Utilisez des mots de passe/passphrases forts

Assurez-vous d'utiliser des mots de passe forts et n'utilisez pas de mots de passe similaires pour différents comptes (même pas des variantes 👀). Vous pouvez également utiliser des passphrases plutôt que des mots de passe, car elles sont plus faciles à retenir mais plus difficiles à deviner ou à forcer.

Un exemple de mot de passe est 'dictionary'. Un exemple de passphrase est 'mydictionaryisthelargest'. Le mot de passe est faible et pourrait être deviné ou trouvé facilement dans une liste de mots. La passphrase n'est pas la plus forte, mais elle est assez longue et serait presque impossible à trouver dans une liste de mots ou à être devinée.

Utilisez des logiciels antivirus et des pare-feux

Un antivirus est une solution logicielle qui protège les systèmes contre les menaces internes et externes en fonction du fournisseur. Un pare-feu, en revanche, protège les systèmes contre les menaces externes en fonction de vos préférences et paramètres.

L'utilisation de l'un ou des deux de ces produits peut grandement contribuer à protéger les individus et les organisations contre les logiciels malveillants volant des informations.

VPN

Un réseau privé virtuel est une connexion réseau sécurisée qui vous connecte à Internet de manière privée et anonyme. Cela est réalisé en chiffrant la connexion et en la routant via des serveurs distants.

Les VPN sont une excellente option pour éviter les sniffers de paquets, car les paquets analysés sont chiffrés. Cela signifie qu'il sera assez difficile pour un attaquant d'obtenir des mots de passe à partir de charabia technique.

Suivi des violations

Le suivi des violations peut être effectué au niveau individuel ou entrepreneurial. Son efficacité dépend généralement de ce que vous êtes prêt à payer pour cela.

Les individus peuvent utiliser des sites comme haveibeenpwned.com pour vérifier si leurs données ont été compromises dans des violations, et les entreprises peuvent mettre en place des unités de sécurité dont le rôle est de surveiller constamment Internet pour les violations les concernant.

Conclusion

Les réseaux sociaux en Scrabble… Crédit : [Visual Tag Mx](https://www.pexels.com/@visual-tag-mx-1321732/" rel="noopener noreferrer)

Obtenir des identifiants est assez facile avec un peu de détermination et une touche de malice. Mais les entreprises se sont améliorées en matière de défense ces dernières années et les attaquants ont dû devenir plus créatifs.

En tant qu'individu, vous êtes votre dernière et, osons le dire, meilleure ligne de défense. Assurez-vous que vos boucliers sont toujours levés dans la jungle en ligne. Restez en sécurité et bon piratage 🏃.

Remerciements

Merci à Anuoluwapo Victor, Chinaza Nwukwa, Holumidey Mercy, Favour Ojo, Georgina Awani, et ma famille pour l'inspiration, le soutien et les connaissances utilisées pour mettre cela ensemble. Vous êtes les meilleurs.